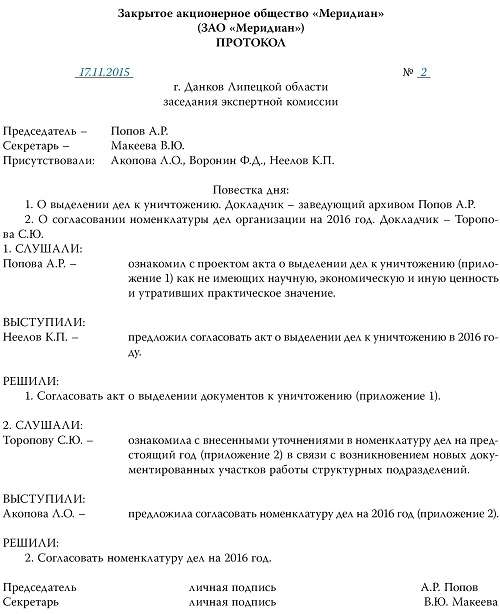

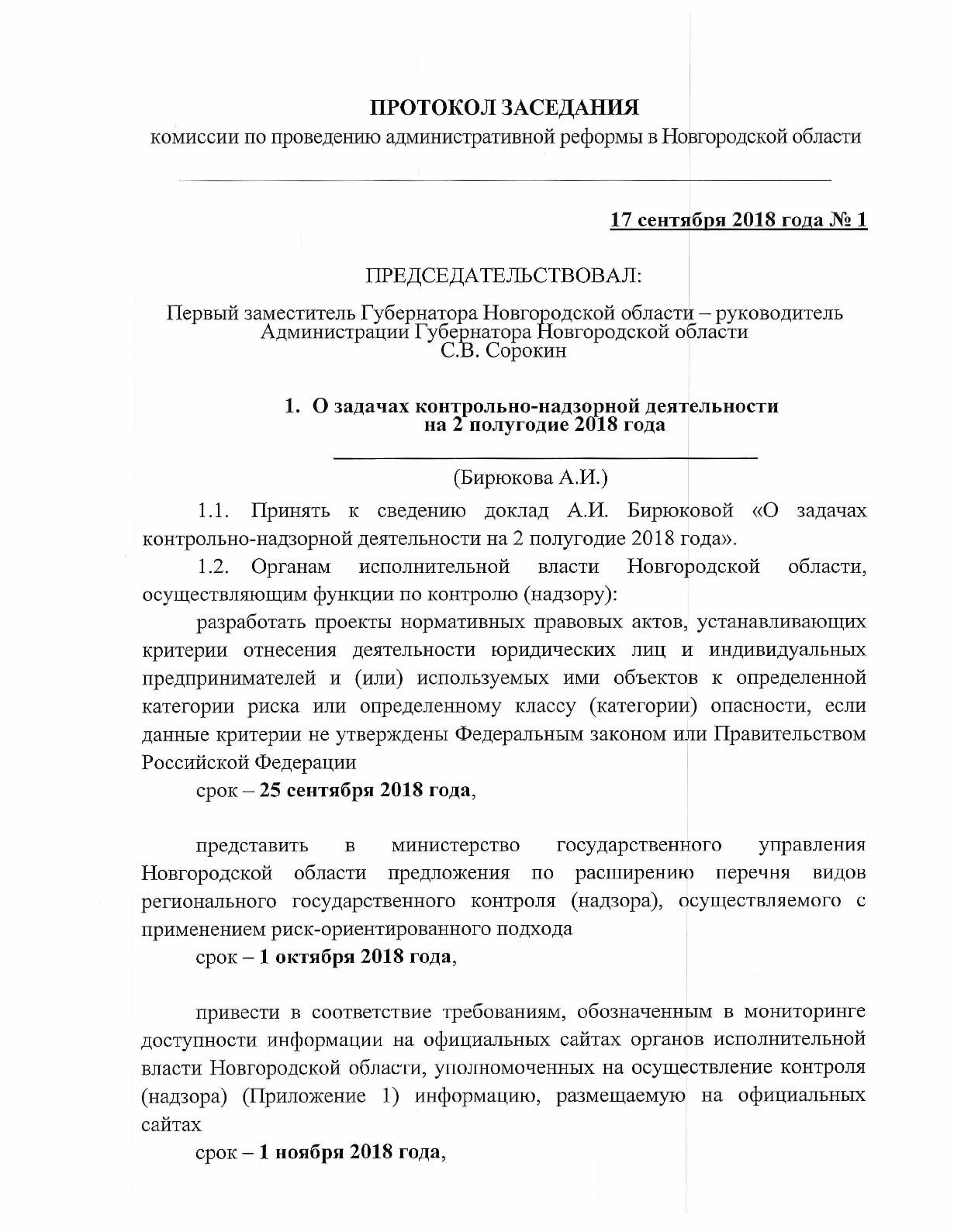

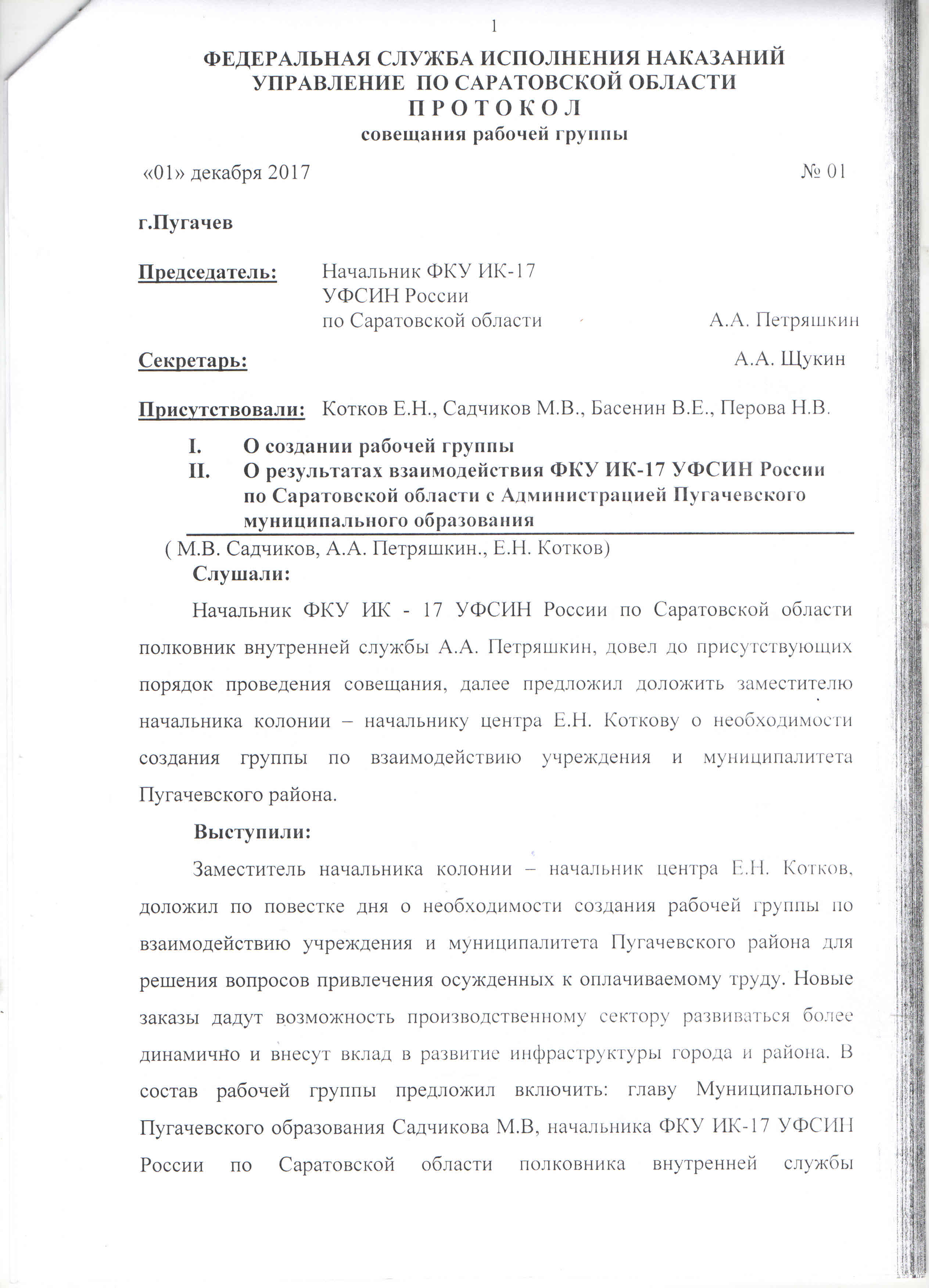

Как вести протокол совещания: правила и нюансы

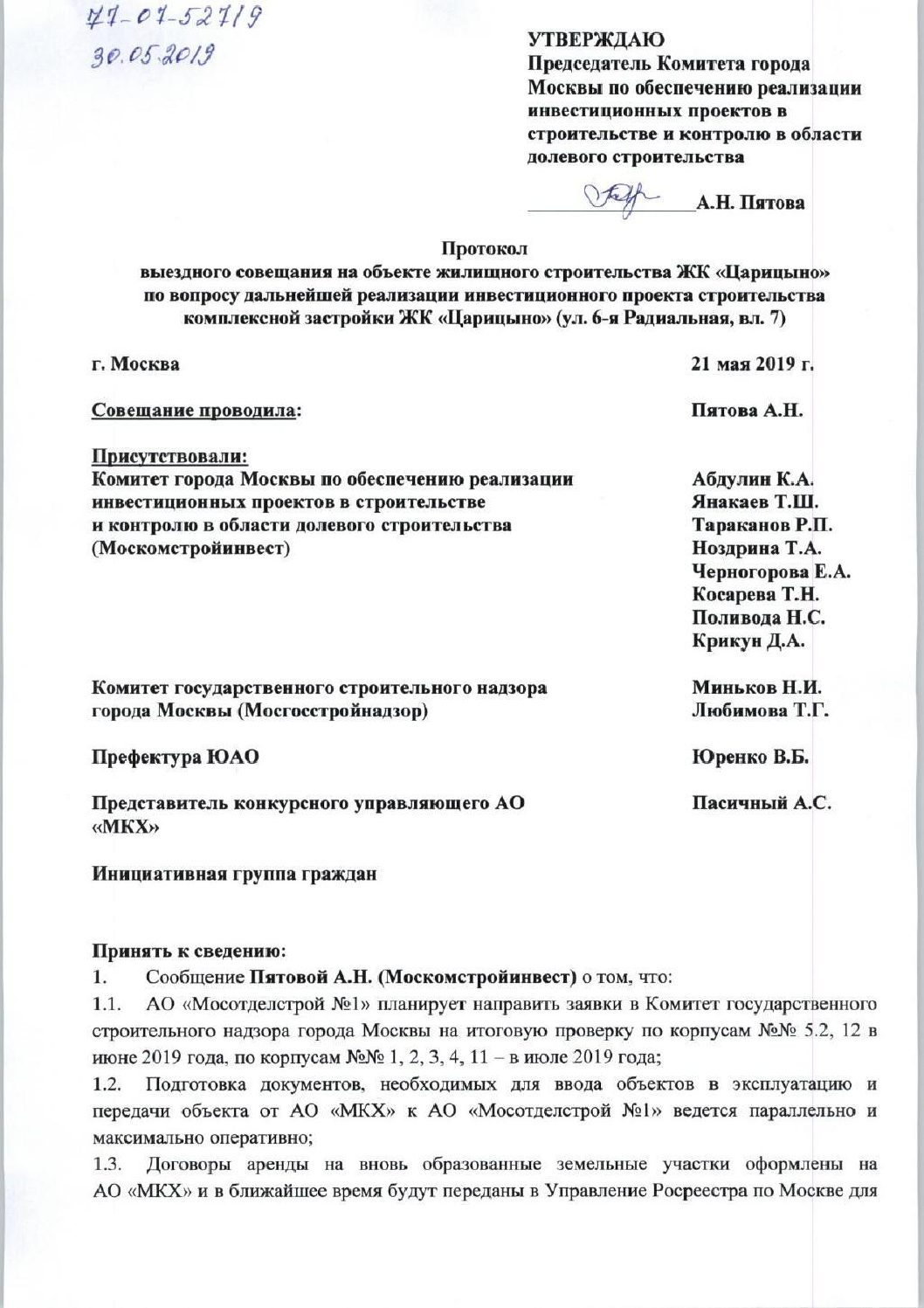

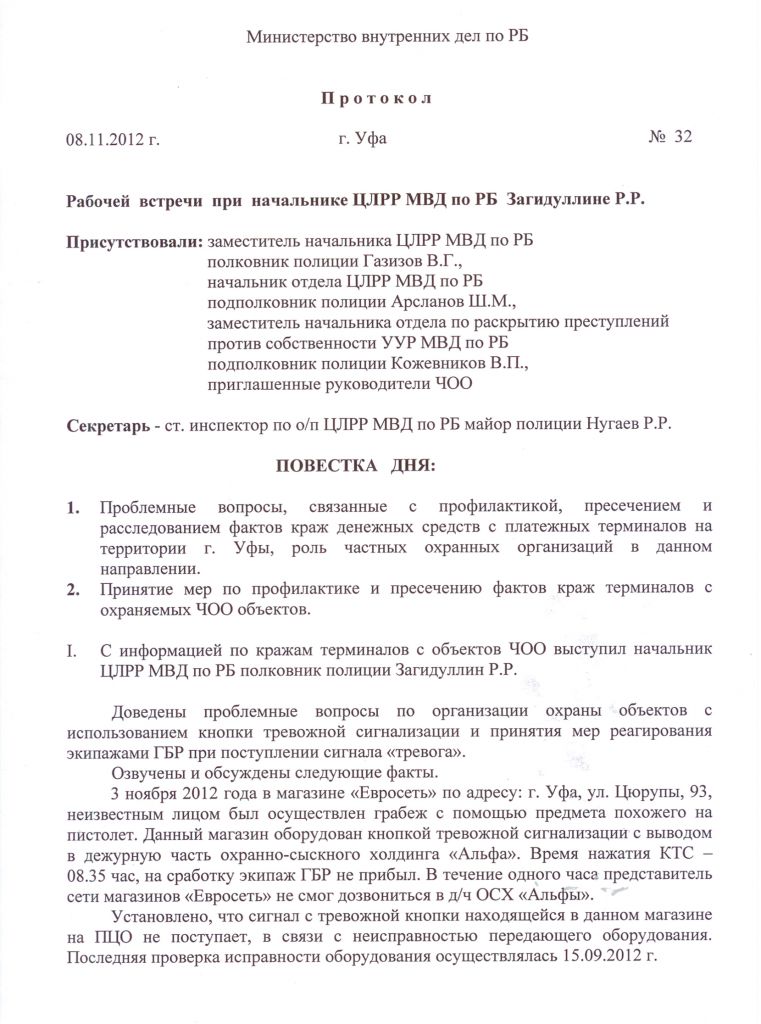

1. Правила проведения совещания следующие:

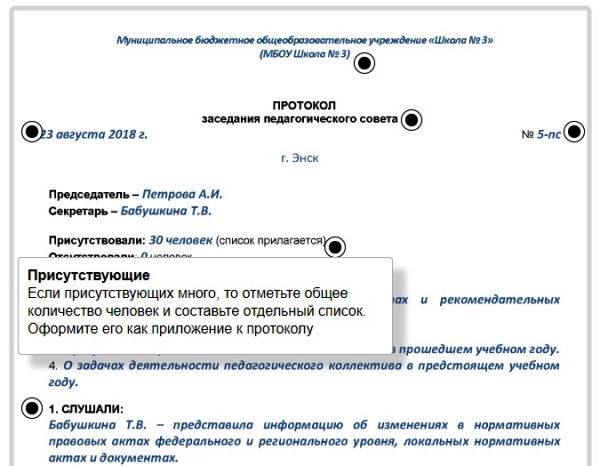

- Сотруднику, ответственному за оформление протокола, предоставляется полный список всех участников собрания.

- Выступающие заранее готовят доклады по тем вопросам, которыми они непосредственно занимаются в ходе своей профессиональной деятельности.

- Проводящему совещание выдаются копии докладов или тем, принятых к обсуждению, с целью ускорения процесса заполнения протокола.

- Секретарь собрания регистрирует всех участников. Для удобства можно использовать систему записи при входе в конференц-зал: так повышается качество фиксации и ускоряется процесс переписи сотрудников.

Когда в собрании участвует большое количество человек, регистрацию могут проводить сразу несколько работников. Заполнять протокол также допустимо совместно.

До начала собрания утверждается регламент проведения совещания и вывешивается на видном месте, чтобы все могли с ним ознакомиться.

2. Нюансы заполнения протокола совещания

Заполняя форму протокола совещания, важно учитывать следующее:

- В данном документе не фиксируют прямую речь выступающих.

- Стиль изложения должен быть деловым, без эмоциональной окраски и личных комментариев.

- Предложения сотрудников необходимо записывать обезличенно, в общем смысле.

- Указывать нужно только те решения, которые были одобрены руководством.

Если директор организации захочет получить пояснения по определенному предложению, он сможет уточнить их непосредственно у сотрудника, а не в протоколе совещания.

Дословно приводить чьи-то высказывания также не нужно. Достаточно передать суть выступления сотрудника.

В результате, заполненный протокол должен содержать следующую информацию:

- Основные темы совещания.

- Вопросы, вынесенные на обсуждение.

- Принятые решения по проблемам.

Отметим, что всё же бывают случаи, когда фиксировать доклады и предложения важно довольно подробно. Обычно это обговаривается заранее, если информация касается особенно важных вопросов, обсуждаемых на заседании.. Петр Осипов о развитии | Бизнес Молодость | 5 ПРИЧИН твоего низкого результата и 5 решений!

Петр Осипов о развитии | Бизнес Молодость | 5 ПРИЧИН твоего низкого результата и 5 решений!

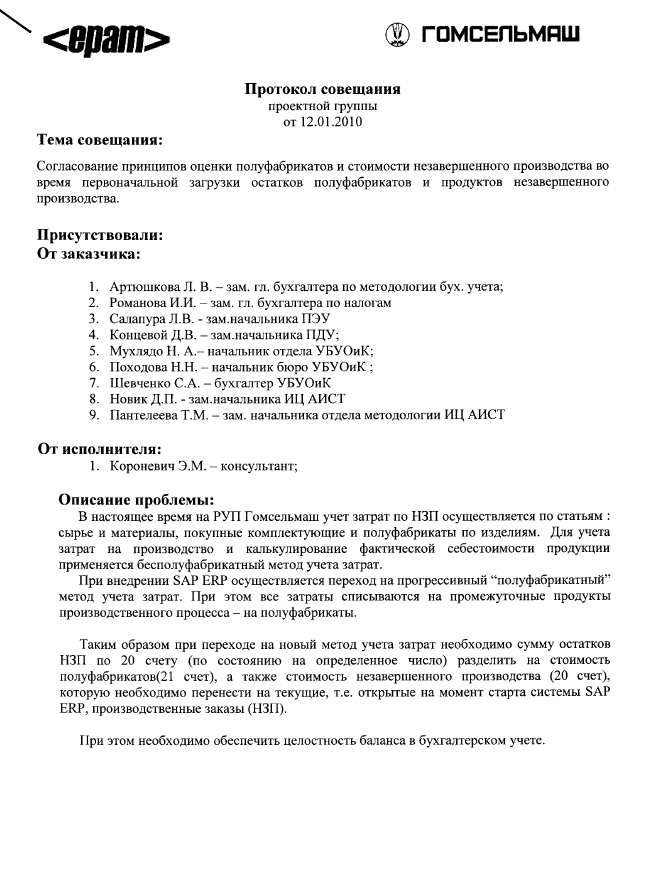

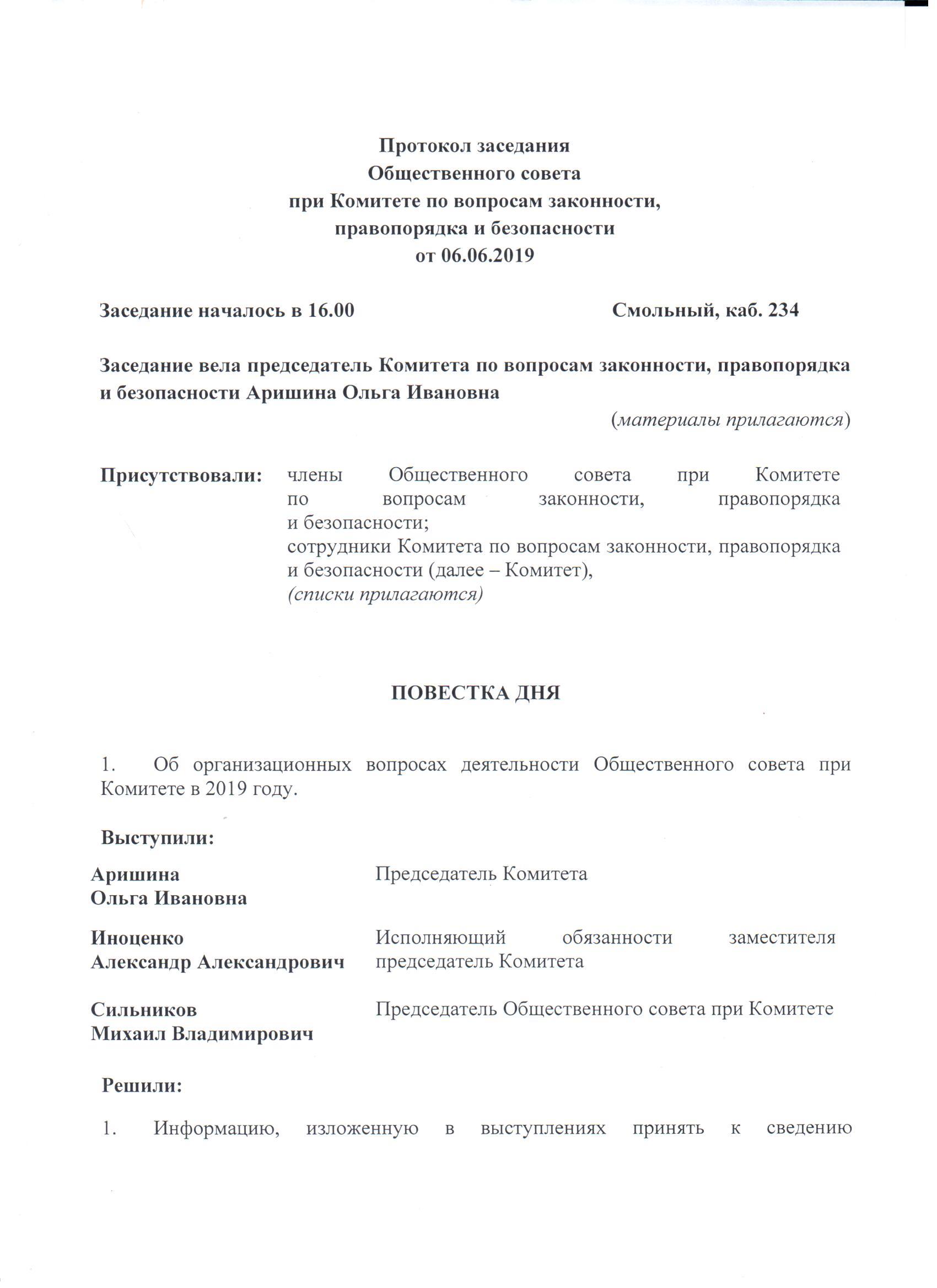

Темы протокола совещания

Оформляя протокол совещания предприятия, в нем указывают:

- пути устранения текущих проблем в деятельности фирмы;

- цели стратегического развития;

- методы антикризисного управления компанией;

- варианты распределения доходов предприятия;

- основные направления инвестирования свободных средств организации;

- вопросы управления кадрами, ресурсами, финансами и т. д.

Руководство хозяйствующего субъекта должно заранее постановить, необходимо ли оформлять протокол хода очередного собрания коллектива. Если принимается такое решение, то секретарь совещания готовит образец данного документа в составе прочих бумаг.

Методы

С помощью URL, мы определяем точное название хоста, с которым хотим общаться, однако какое действие нам нужно совершить, можно сообщить только с помощью HTTP метода. Конечно же существует несколько видов действий, которые мы можем совершить. В HTTP реализованы самые нужные, подходящие под нужды большинства приложений.

Существующие методы:

GET: получить доступ к существующему ресурсу. В URL перечислена вся необходимая информация, чтобы сервер смог найти и вернуть в качестве ответа искомый ресурс.

POST: используется для создания нового ресурса. POST запрос обычно содержит в себе всю нужную информацию для создания нового ресурса.

PUT: обновить текущий ресурс. PUT запрос содержит обновляемые данные.

DELETE: служит для удаления существующего ресурса.

Данные методы самые популярные и чаще всего используются различными инструментами и фрэймворками. В некоторых случаях, PUT и DELETE запросы отправляются посредством отправки POST, в содержании которого указано действие, которое нужно совершить с ресурсом: создать, обновить или удалить.

Также HTTP поддерживает и другие методы:

HEAD: аналогичен GET. Разница в том, что при данном виде запроса не передаётся сообщение. Сервер получает только заголовки. Используется, к примеру, для того чтобы определить, был ли изменён ресурс.

TRACE: во время передачи запрос проходит через множество точек доступа и прокси серверов, каждый из которых вносит свою информацию: IP, DNS. С помощью данного метода, можно увидеть всю промежуточную информацию.

OPTIONS: используется для определения возможностей сервера, его параметров и конфигурации для конкретного ресурса.

Методы HTTP

- Метод/Описание

- HEAD/Прочитать заголовок веб-страницы

- GET/Прочитать веб-страницу

- POST/Добавить к веб-странице

- PUT/Сохранить веб-страницу

- TRACE/Отослать назад запрос

- DELETE/Удалить веб-страницу

- OPTIONS/Отобразить параметры

- CONNECT/Зарезервировано для будущего использования

Разберем методы HTTP подробнее

Метод GET. запрашивает страницу (файл, объект), закодированную по стандарту MIME. Это самый употребляемый метод. Структура метода:

GET имя_файла HTTP/1.1

Метод HEAD. Этот метод запрашивает заголовок сообщения. При этом страница не загружается. Этот метод позволяет узнать время последнего обновления страницы, что нужно для управления КЭШем страниц. Этот метод позволяет проверить работоспособность запрашиваемого URL.

Метод PUT. Этот метод может поместить страницу на сервер. Тело запроса PUT включает размещаемую страницу, которая закодирована по MIME. Это метод требует идентификации клиента.

Метод POST. Этот метод добавляет содержимое к уже имеющейся странице. Используется, как пример, для добавления записи на форум.

Метод DELETE. Этот метод уничтожает страницу. Метод удаления требует подтверждения прав пользователя на удаление.

Метод TRACE. Этот метод отладки. Он указывает серверу отослать запрос назад и позволяет узнать, искажается или нет, запрос клиента, вернувшись от сервера.

Метод CONNECT – метод резерва, не используется.

Метод OPTIONS позволяет запросить свойства сервера и свойства любого файла.

В общении клиента и сервера «запрос-ответ», сервер обязательно генерирует ответ. Это может быть веб-страница или строку состояния с кодом состояния. Код состояния вам хорошо известен. Один из кодов известный код 404 –Страница не найдена.

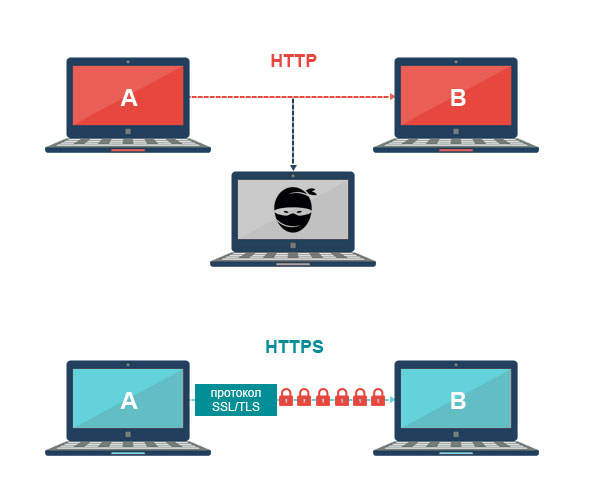

Как работает HTTPS протокол сайта

HTTPS является расширенной версией HTTP. Главное отличие в том, что теперь запросы от клиента отправляются не в голом виде, а в зашифрованном благодаря криптографическим механизмам SSL и TLS. Использование этого протокола позволяет добиться такого результата, при котором запрос от клиента может быть действительно прочтен только на стороне сервера, и никак не может быть перехвачен третьей стороной где-то по середине. Этой третьей стороной могут выступать хакеры, вирусы-трояны, недобросовестные провайдеры, спецслужбы любых стран и так далее. Перехватив ваш незащищенный, отправленный по HTTP протоколу запрос, похититель может его видоизменить, может просто узнать ценную информацию и воспользоваться ей в корыстных целях. На данный момент HTTPS протокол является полностью нескомпрометированным методом взаимодействия устройств в интернете, и может выстоять против любой хакерской атаки, тем самым обеспечив максимально безопасное взаимодействие устройств в сети.

Зачем нужны цифровые сертификаты

Представьте, что ваша посылка не дошла до адресата — её перехватил кто-то другой. Этот человек вешает на неё свой замок, подделывает адрес отправителя и отправляет вам. Когда он таким образом узнаёт секретный ключ к шифру, он сообщает его вашему настоящему адресату от вашего имени. В результате вы и ваш собеседник уверены, что ключ к шифру был передан безопасно и его можно использовать для обмена зашифрованными сообщениями. Однако все эти сообщения легко сможет прочитать и перехватить третье лицо, о существовании которого вы никак не можете догадаться. Не очень-то безопасно.

Таким же образом в соединение между двумя устройствами в интернете может незаметно вклиниться третий участник — и расшифровать все сообщения. Например, вы заплатили за интернет по безопасному соединению, и платёж был получен. Но злоумышленник перехватил номер и код проверки подлинности вашей кредитки. Вы об этом ещё не знаете, а когда узнаете, будет уже поздно. Избежать такой ситуации помогает цифровой сертификат — электронный документ, который используется для идентификации сервера.

Вам как пользователю сертификат не нужен, но любой сервер (сайт), который хочет установить безопасное соединение с вами, должен его иметь. Сертификат подтверждает две вещи: 1) Лицо, которому он выдан, действительно существует и 2) Оно управляет сервером, который указан в сертификате. Выдачей сертификатов занимаются центры сертификации — что-то вроде паспортных столов. Как и в паспорте, в сертификате содержатся данные о его владельце, в том числе имя (или название организации), а также подпись, удостоверяющая подлинность сертификата. Проверка подлинности сертификата — первое, что делает браузер при установке безопасного HTTPS-соединения. Обмен данными начинается только в том случае, если проверка прошла успешно.

Если вернуться к аналогии с ящиком и замками, цифровой сертификат позволяет убедиться в том, что замок вашего собеседника на ящике принадлежит именно ему. Что это уникальный замок, который невозможно подделать. Таким образом, если кто-то посторонний попытается вас обмануть и пришлёт ящик со своим замком, вы легко это поймёте, ведь замок будет другой.

Полезные рекомендации, как сэкономить время при ведении совещания

Исследования показывают, что руководители предприятий тратят на организацию и проведение совещаний от 10 до 50 % своего рабочего времени. Для того чтобы сократить этот показатель, необходимо придерживаться следующих правил:

1. На совещание необходимо выносить только те вопросы, которые требуют коллегиального рассмотрения и не могут быть решены в рабочем порядке.

2

Важно ограничивать круг сотрудников, приглашенных на собрания. Если мероприятие, в котором принимают участие 10 человек, идет около часа, то увеличение числа работников вдвое приведет к прямо пропорциональному увеличению длительности совещания.

3. Информацию, необходимую для проведения переговоров, следует готовить заранее. Отчеты, раздаточный материал, графики, таблицы, сводки, аудио и видеофайлы, презентации должны составлять конкретные специалисты. Их наличие и готовность необходимо проверять секретарю.

За несколько дней до совещания следует:

- составить перечень материалов, необходимых для обсуждения тех или иных вопросов, путем проведения опроса запланированных докладчиков;

- собрать все материалы в электронном виде;

- на бумажных носителях собрать тексты докладов или краткие тезисы по ним.

4. По каждому вопросу, выносимому на обсуждение, должен быть назначен один ответственный сотрудник.

5. На совещаниях не следует устраивать разборки по поиску виновных лиц. Основная цель — найти решение вопроса или проблемы, а не разоблачить чью-то ошибку.

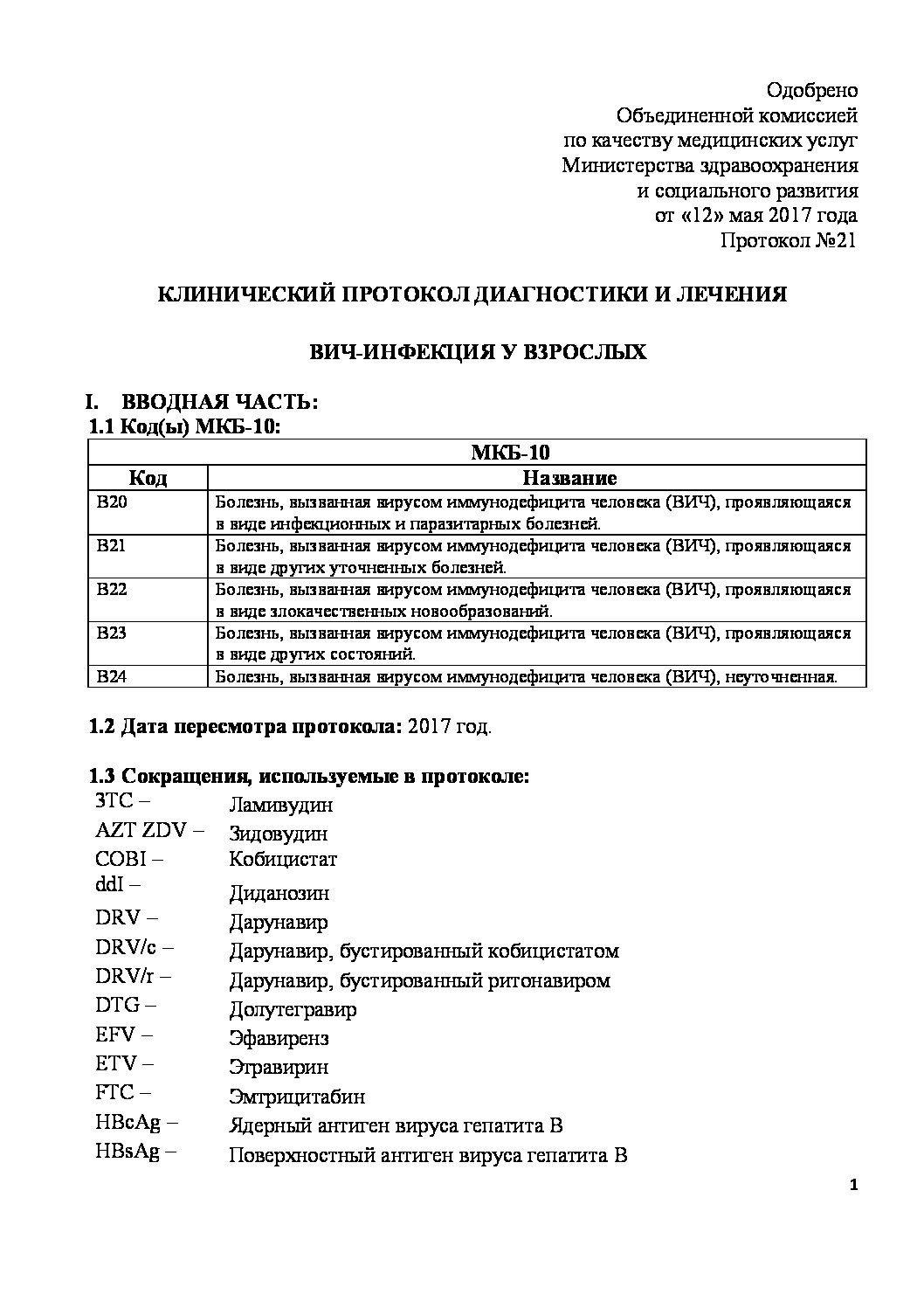

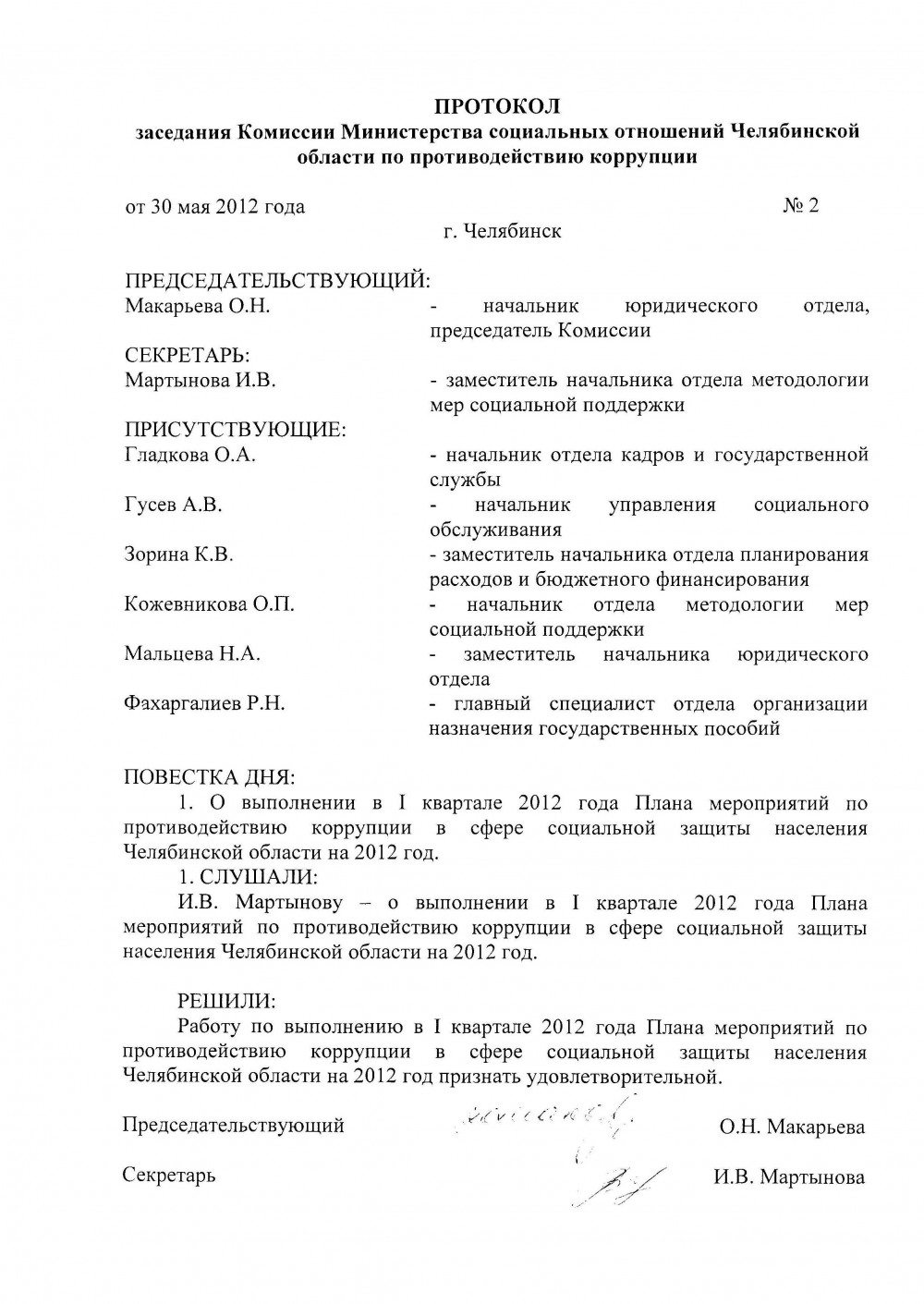

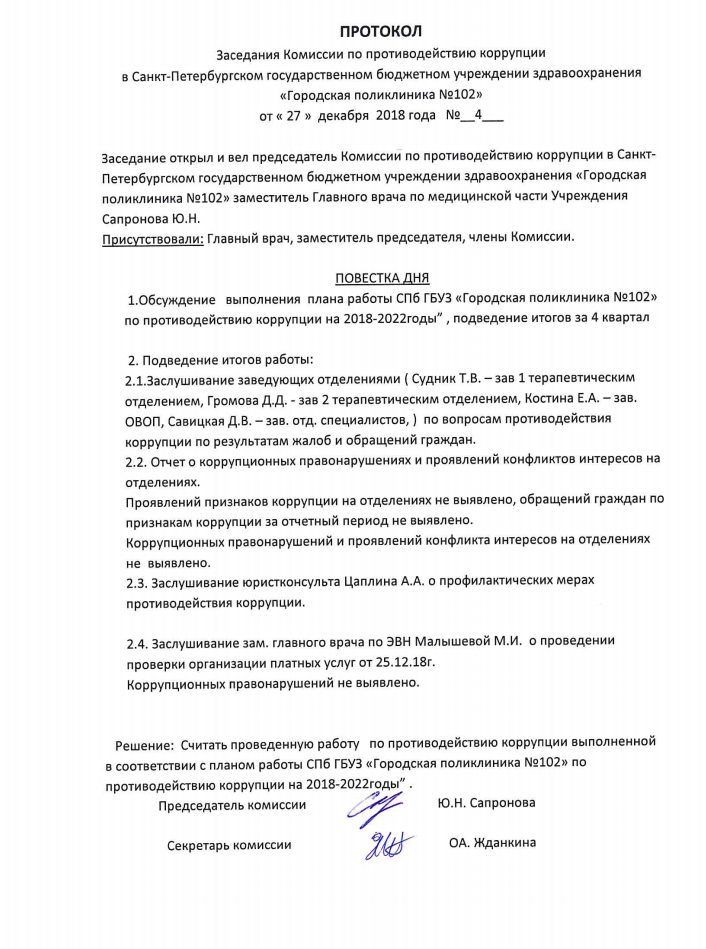

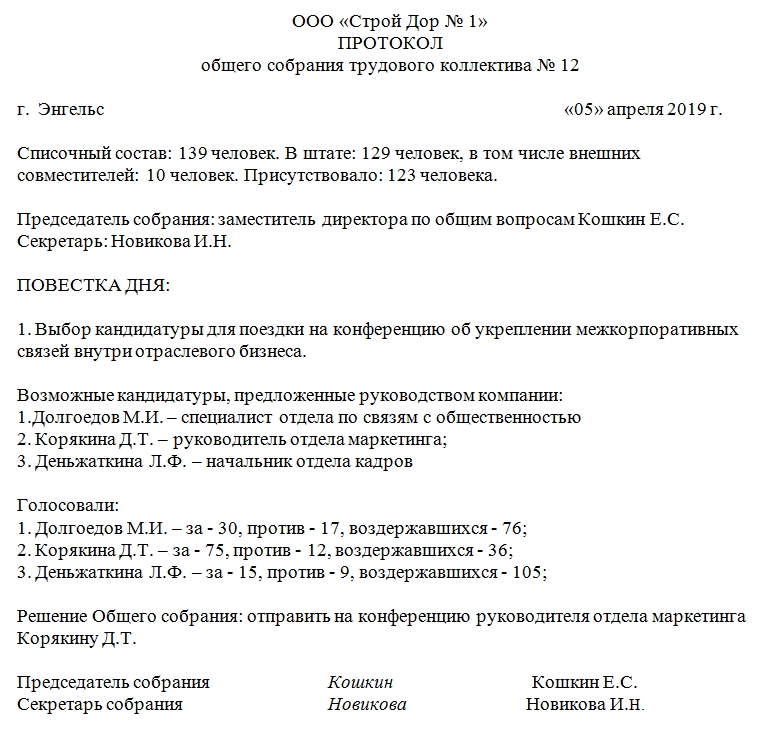

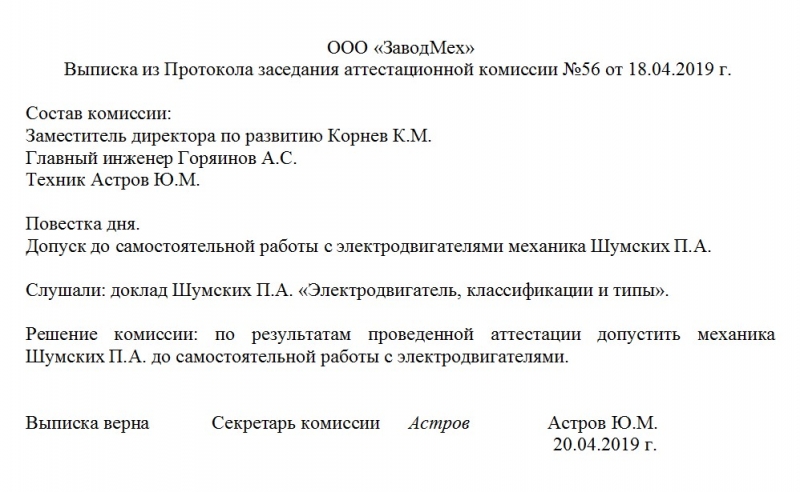

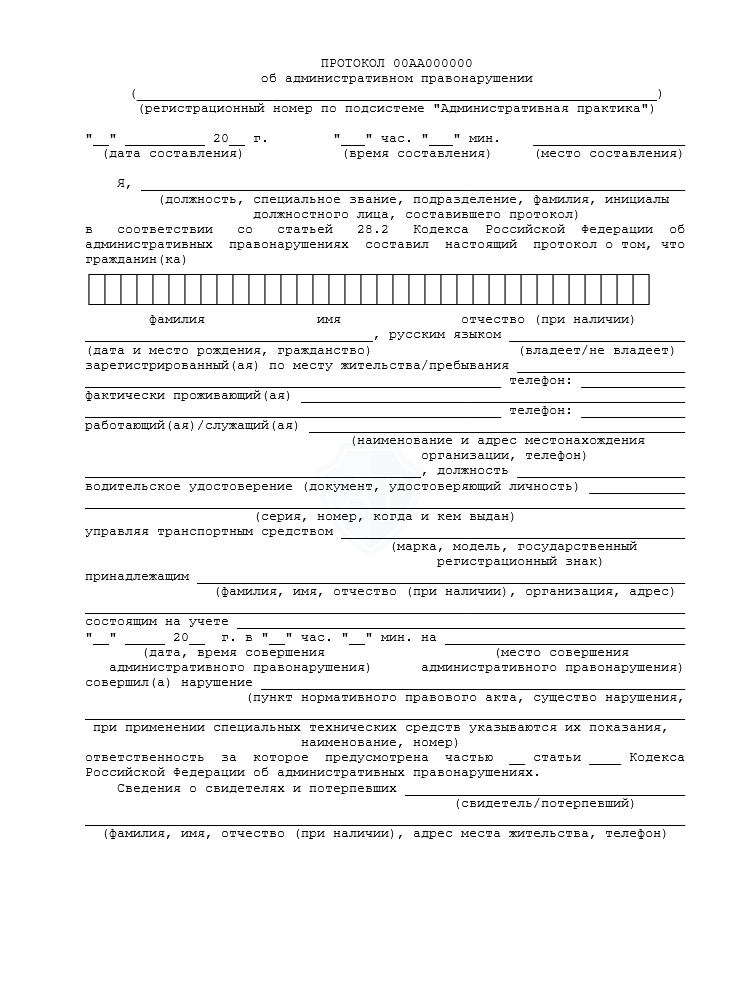

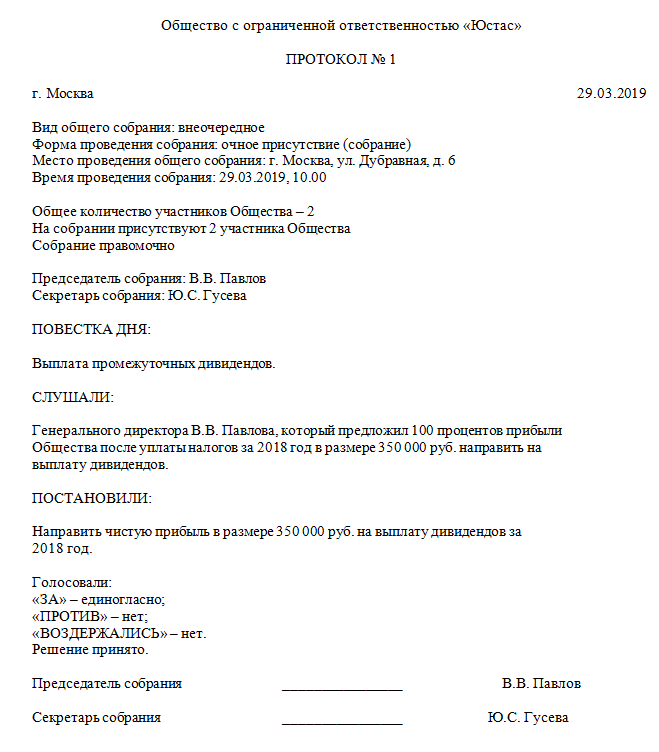

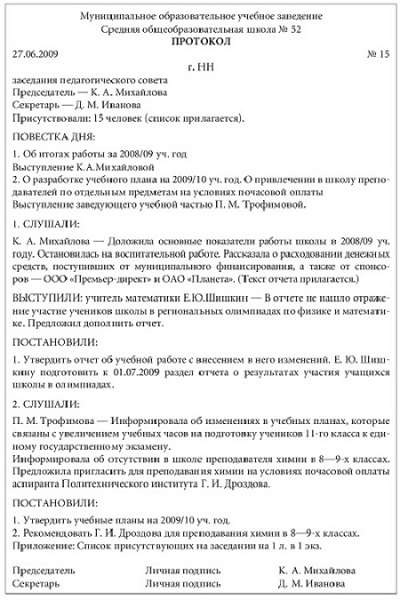

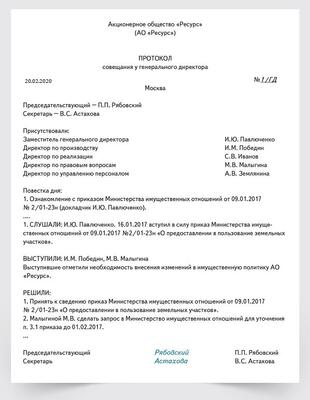

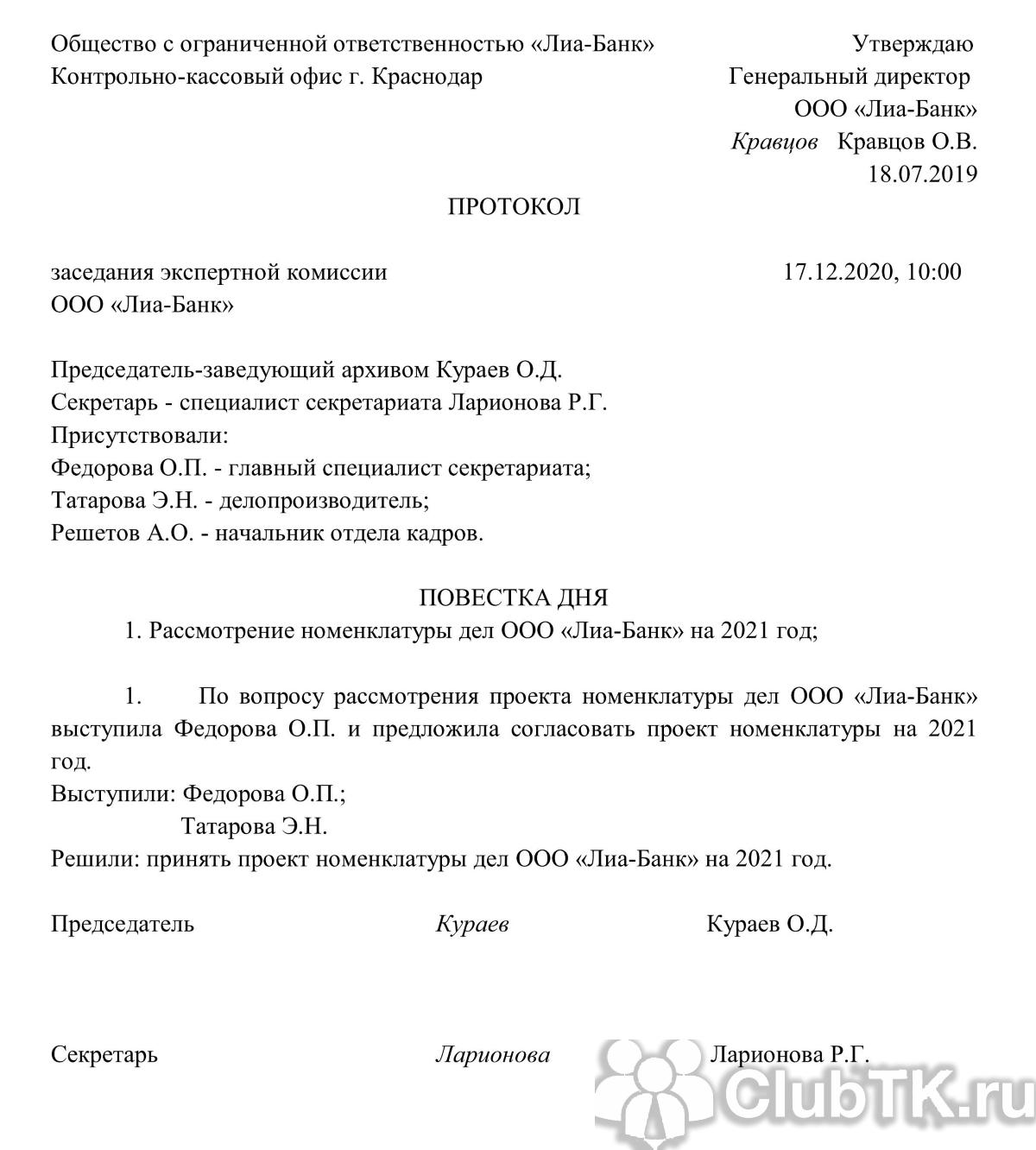

Основные разновидности документа

Протоколы подразделяются на эти разновидности:

- Краткие. В них в краткой форме отражаются вопросы, поднятые в ходе обсуждения, принятые решения. В документ заносятся фамилии участников заседания. Актуален он тогда, когда проводится оперативное обсуждение.

- Полные. Подробно фиксируют вопросы, решения и ФИО участников мероприятия. В документе также отражается содержание доклада, предмет выступлений.

- Стенографические. Заполняются на базе отчета стенографиста об обсуждении. Документ предполагает дословное отражение процесса обсуждения.

Вид составляемого протокола зависит от вида проводимого обсуждения.

Какие ещё протоколы используются в Интернете

Помимо выше указанных, для сети существуют и другие решения. У каждого свои особенности:

- MAC, или Media Access Control отвечает за идентификацию устройств в Сети на одном из самых низких уровней. Уникальным MAC-адресом снабжается каждое приспособление, которое подключается к Сети. Эту информацию задаёт ещё производитель. Физические адреса используются в случае с локальными сетями, по которым передают сведения. Это один из немногих протоколов, до сих пор остающийся достаточно популярным.

- DNS — протокол для передачи файлов. Отвечает за преобразование в сложные IP-адреса данных, которые раньше были легко понятны и читаемы. Обратный порядок преобразования тоже работает. Благодаря этому становится просто получать доступ к сайтам с помощью доменного имени.

- SSH реализуется для удалённого управления системой с участием защищённого канала. Этот вариант для работы используют многие технологии.

Важно! При выборе того или иного метода отталкиваться нужно от того, для чего предназначен тот или иной элемент. Одинаковым остаётся способ настройки в разных операционных системах

Только в некоторых специализированных компонентах заметно отличие.

Системы Windows изначально были настроены так, чтобы в качестве универсального протокола использовать TCP/IP. Все остальные функции не настраиваются вообще либо настраиваются, но автоматически.

Чёткая определённость и структурированность — главные условия для организации правильного обмена информацией по Сети между компьютерами. По этой причине применяются различные стандарты. Первоначально для установки протоколов использовались международные соглашения. Различные задачи, типы информации, протоколы могут быть разными в зависимости от того, что нужно пользователям или самим сетям.

Обратите внимание! Настройки в большинстве случаев автоматические, никаких проблем с работой возникнуть не должно. Хотя и ручная корректировка не доставляет хлопот, если следовать простым инструкциям

Трактовка слова в разных сферах жизнедеятельности

Протокол — формальный документ

Как было отмечено выше, с древней истории, предположительно со времен постройки египетских пирамид, семантика термина «протокол» стала заметна шире.

Конечно, существенная модернизация и видоизменения в трактовке данного слова имели место, однако в большинстве его формулировок оно сохранил свой истинный формат документа.

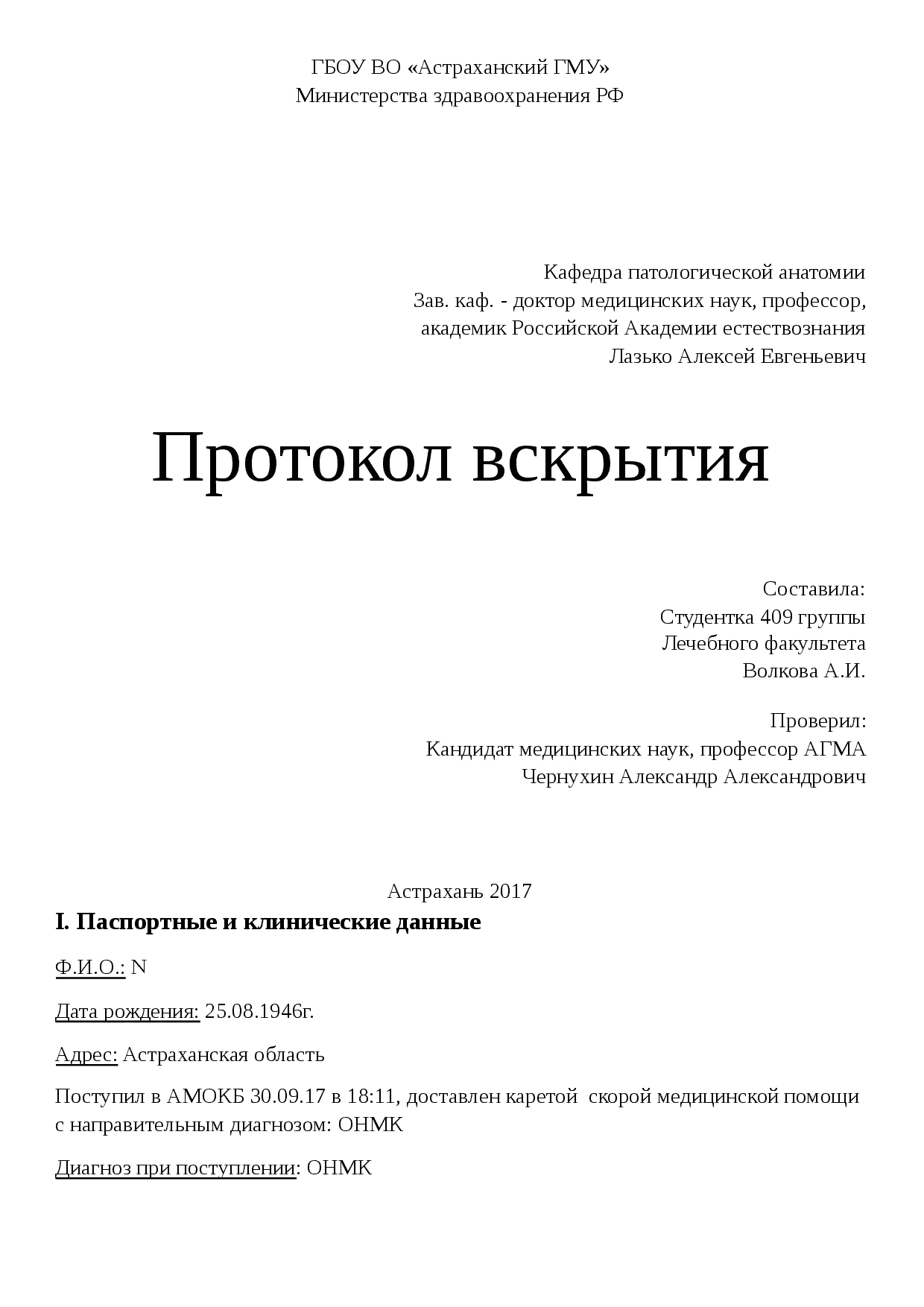

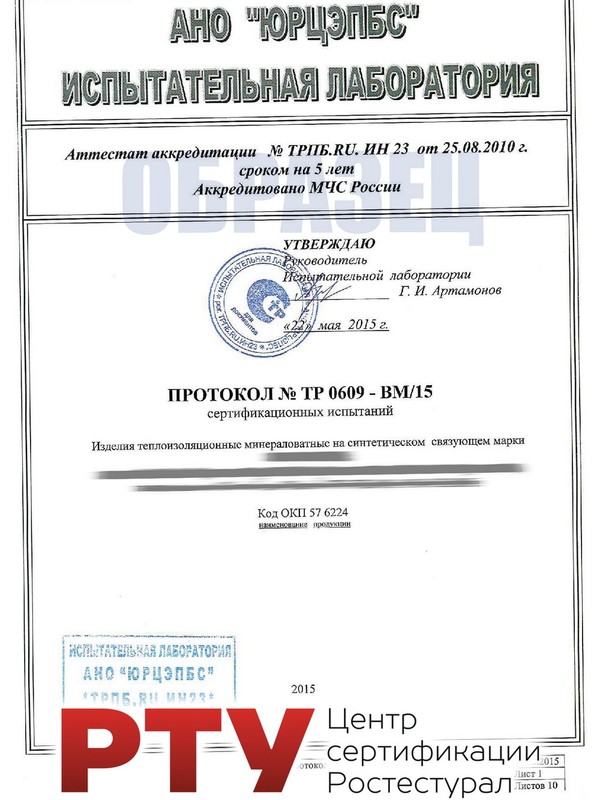

Содержание бумаг с названием «протокол» и их общая формация определяются тем, в какой именно сфере жизнедеятельности, науки они используются. В качестве типовых примеров стоит выделить следующие формулировки рассматриваемого термина:

- Протокол – это листовый одинарный документ, который приклеен к папирусовому свитку и содержит в себе титульную информацию данного свитка, а также его краткое содержание (в сфере исторического документоведения).

- Протокол – бумага определенной формации, использующая для законной фиксации случившихся или происходящих событий (в юриспруденции).

- Протокол (собрания) – документ, составленный в официальной письменной форме и отражающий ход, результаты, особенности течения некого собрания (в сферах обществоведения, судебной практики и многих других).

- Протокол (соревнований) – документация, использующаяся и создающаяся для слежения за ходом и результатами спортивных соревнований (в спорте).

- Протокол – один из многочисленных видов международных соглашений или его части в виде приложения (в сфере международных отношений).

- Протокол – некоторая устоявшаяся, скорей всего, исторически, форма проведения конкретных церемоний, процедур или иных официальных мероприятий, определяющая основные правила и предписания к их реализации (в деловой сфере отношений).

- Протокол (диагностических процедур или терапии больного) – план, составленный врачом и используемый для организации терапевтических процедур относительно конкретного человека (в медицине).

Как видите, трактовок у термина «протокол» довольно-таки много

Большинство формулировок существенных различий между собой не имеют, однако в любом случае они есть и их важно уметь выделять при рассмотрении определения в конкретной сфере жизнедеятельности человека

В противном случае из-за незнания каких-то базовых понятий можно допустить некоторые ошибки, которые конкретно в вашей ситуации будут просто недопустимы.

Что такое протокол и как правильно его составлять, подскажет видеосюжет:

Как работает безопасное соединение

Представьте, что вы хотите передать какую-то вещь другому человеку. Вы кладёте её в ящик и отправляете по почте. А чтобы курьер — или кто угодно другой — не украл её, вы запираете ящик на замок. Курьер доставляет ящик, но ваш адресат не может его открыть — у него нет ключа. Тогда он вешает на ящик свой замок и отправляет обратно вам. Вы получаете ящик под двумя замками, снимаете свой — теперь это безопасно — и отправляете снова. Адресат получает, наконец, ящик, на котором висит только его замок, открывает его и достаёт то, что вы ему послали.

Это было нужно, чтобы обменяться с собеседником зашифрованными сообщениями. В ящике вы послали ему ключ от шифра, и теперь он известен вам обоим. Теперь вы можете открыто обмениваться зашифрованными сообщениями, не опасаясь, что их кто-то перехватит — всё равно их невозможно понять без ключа. Зачем такие сложности и почему нельзя было передать посылку отдельно, а ключ от замка отдельно? Конечно, можно было, но в таком случае нет гарантии, что ключ не перехватят и посылку не откроет кто-то другой.

На похожем принципе основана работа протокола SSL/TLS. При установке безопасного соединения по HTTPS ваш компьютер и сервер сначала выбирают общий секретный ключ, а затем обмениваются информацией, шифруя её с помощью этого ключа. Общий секретный ключ генерируется заново для каждого сеанса связи. Его нельзя перехватить и практически невозможно подобрать — обычно это число длиной более 100 знаков. Этот одноразовый секретный ключ и используется для шифрования всего общения браузера и сервера. Казалось бы, идеальная система, гарантирующая абсолютную безопасность соединения. Однако для полной надёжности ей кое-чего не хватает: гарантии того, что ваш собеседник именно тот, за кого себя выдаёт.

Стандарты (протокола) обмена информацией

Это тоже название определённых правил, по которым передают сведения между участниками Сети в том или ином случае. Передаваемая кодированная информация становится понятной для всех абонентов благодаря применению таких правил. Обычно к ним относят следующие явления:

- приёмы реализации по контролю;

- структура, по которой удалось построить базы данных и т. д.

Обратите внимание! Надёжность передачи информации повышается, если элементы достаточно сложные. Но скорость обработки из-за этого может уменьшаться

Какой протокол является базовым в Интернете — будет рассмотрено далее.

Важно! Практически каждый разработчик может использовать свои собственные решения. Но подобные системы доступны только ограниченному числу пользователей

Интеграция в сложные сетевые процессы обмена информацией становится недоступной.

Поэтому в международной практике используют варианты, которые можно разделить на две крупные ветки. Это уровень обычных компьютерных сетей и промышленные либо полевые линии связи. Понятие используется на практике достаточно давно.

Отличительные особенности любого протокола

Протокол имеет четкую структуру

Протокол, как и любой другой документ, во всех своих ипостасях имеет некоторую ярко выраженную структуру. В качестве его базовых отличительных особенностей стоит выделить:

- Обособленность, то есть – независимость документа от других правовых актов или менее значимых бумаг (в большинстве случаев).

- Значимость рассмотрения относительно какого-либо вопроса (к примеру, в деловой сфере относительно переговоров, а в юриспруденции – юридического факта).

- Типовая структура оформления (тут, естественно, речь идет о шаблонном содержании документа вне зависимости от сферы его применения).

К менее же отличительным особенностям протокола можно отнести его общую формацию предназначения, которая заключается в составлении и сохранении данных о некотором событии, факте и подобных явлениях.

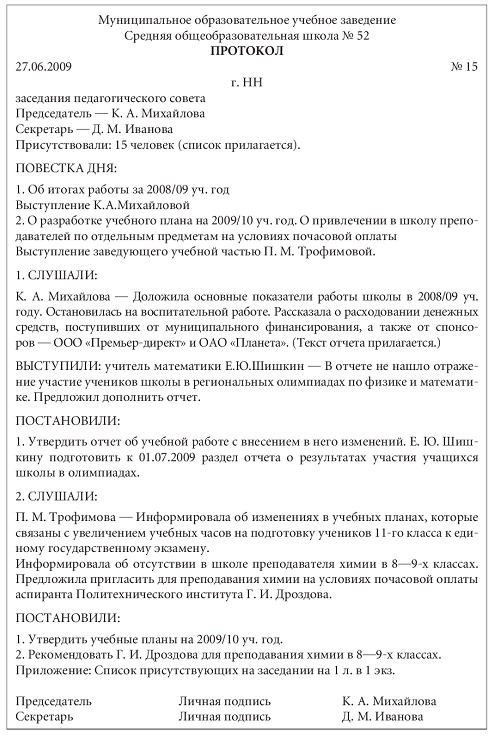

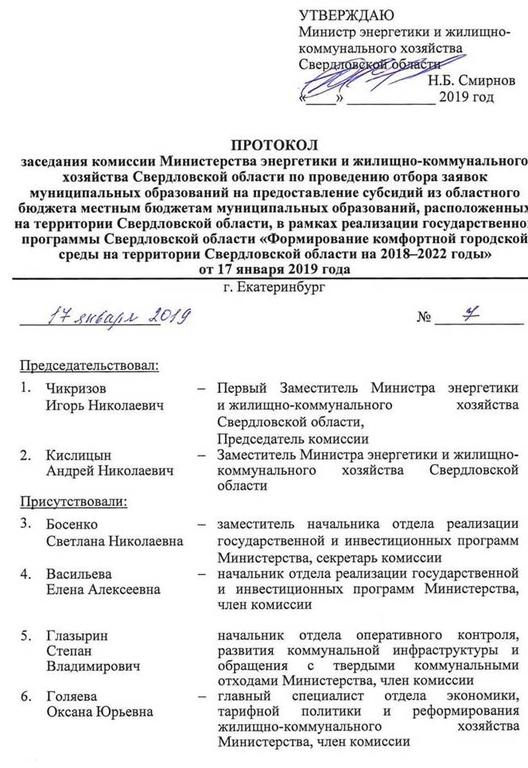

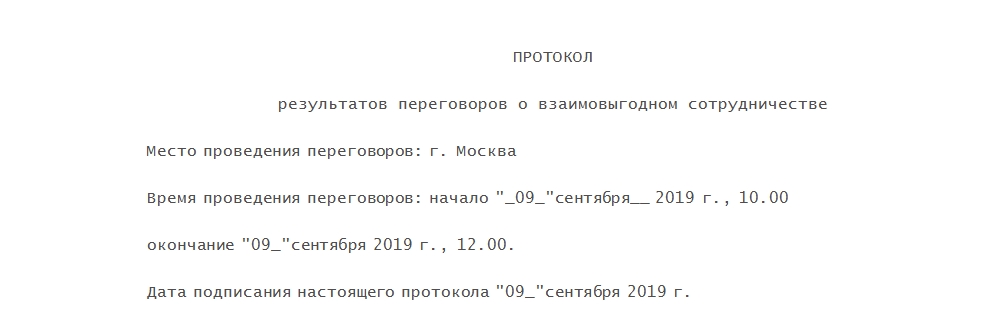

В отличие от обособленности, значимости рассмотрения или того же предназначения, структура оформления протокола – это неизменная величина, константа. Учитывая такое положение дел, для выявления протокольных документов следует использовать именно ее. В обычном виде содержание протокола включает в себя:

- Перечень лиц, являющихся основными субъектами ситуации, описываемой в документе. Например, при деловых переговорах ими являются участники таковых, при общем собрании жильцов дома – жильцы, при выписывании протокола нарушения ПДД – нарушитель и инспектор.

- Основная информация, касающаяся описываемого в протоколе факта, события и подобных вещей. Здесь структура данных определяется с учетом сферы применения протокольного документа. То есть, основная информация протокола всегда будет различна. В ранее взятых примерах протокольных бумаг она может описывать рассматриваемые вопросы в ходе деловых переговоров или общего собрания дома, а также детально отражать характер совершенного нарушения ПДД.

- Формальные пункты, которые определяют дату составления/действия протокола, результат свершившегося события, подписи его субъектов и подобное. Пожалуй, каких-либо конкретных пояснений здесь не требуется.

Стоит отметить, что протоколы имеют две основные формы составления – краткие и полные. Естественное, существенное отличие между ними заключается в содержании документа, которое может либо быть максимально кратким, лаконично отражающим суть протокольной бумаги, либо наоборот – составлено с уточнением малейших нюансов ситуации, рассматриваемой в протоколе. Формат составляемого документа выбирается непосредственно его составителем с учетом особенностей конкретной ситуации.

Какими бывают протоколы Интернета

На сегодняшний день известно несколько разновидностей протоколов Интернета. Они имеют следующие обозначения:

- HTTP;

- DNS;

- ICMP;

- FTP;

- UDP;

- TCP/IP — название протокола, являющегося основным для интернет-сетей.

Обратите внимание! Различия между этими решениями кроются в уровнях назначения

И здесь можно разделить решения по нескольким веткам:

- физические уровни. Предполагают, что соединение создаётся при помощи витой пары, оптических волокон;

- ARP-уровень с драйверами устройств;

- сетевой уровень со стандартными ICMP, IP;

- транспортный уровень — UDP и TCP;

- прикладной. Сюда входят стандартные протоколы сети Интернет типа NFS, DNS, FTP, HTTP.

ISO/OSI — система стандартизации, которая используется абсолютно для всех решений. Благодаря этому не возникает сбоев у разнообразных платформ, даже если используются разные операционные системы, оборудование поставляют разные производители. Сейчас такие детали практически не имеют значения.

Обратите внимание! Для функционирования Интернета используется протокол каждого уровня

Интернет-протокол IP (TCP/IP)

На сегодняшний день самым распространенным является протокол, именуемый как TCP/IP. На самом деле, такая система состоит из базовой настройки (IP) и надстройки (TCP), которая без первой функционировать не может, поскольку не содержит никаких данных о посылаемых пакетах.

Сами TCP-пакты отправляются в виде запроса только на основе IP. Поэтому возникла необходимость добавления к основному протоколу трех параметров, которые бы и обеспечили хранение базовой передаваемой информации о состоянии самих пакетов. Сюда стоит отнести сегменты контрольных сумм, присвоение каждому байту информации порядкового номера для определения приоритета и очереди отправки и приема, идентификатора так называемого механического подтверждения отправки и приема данных, а также повторной отправки запроса, в случае если таковые данные либо не были отправлены, либо не были приняты.

Тут стоит обратить внимание еще и на то, что совокупность таких протоколов работает только на базе IP-протокола. Но сначала в фазе установки соединения, потом в режиме передачи, и в конце на установление разрыва связи после завершения передачи и приема данных

Основные протоколы сайта

Существует множество разных протоколов для передачи данных, многие из них устарели или просто являются непопулярными. Другие используются для очень конкретных, узкоспециализированных задач и будут малополезными для обычного пользователя. Однако, давайте перечислим самые распространенные:

- • HTTP (Hyper Text Transfer Protocol)

- • HTTPS (HyperText Transfer Protocol Secure)

- • FTP (File Transfer Protocol)

- • POP3 (Post Office Protocol)

- • SMTP (Simple Mail Transfer Protocol)

- • TELNET

Несмотря на то, что мы перечислили несколько протоколов, нужно отметить, что наиболее основными, которые используется практически для всего, будут являться HTTP и HTTPS.Эти 2 протокола используется для всего того, что интересует среднестатистического юзера. Просмотр веб-страниц, взаимодействие с веб-приложениями, интерактивными сайтами. В общем, все то, что возникает в окошке вашего браузера так или иначе работает именно благодаря этим двум протоколам передачи данных.

Функциональность

Эталонная модель связи открытых систем устанавливает 7 уровней, на которых функционируют сетевые протоколы. OSI содержит набор протоколов для межсетевого взаимодействия и соединения между устройствами. Большинство сетевых протоколов распределяют задачи по разным уровням. Стек протоколов состоит из набора протоколов, которые выполняют задачи на каждом уровне и коллективно создают полностью функционирующую сеть. Уровни OSI следующие:

| Слой | Определение | Задачи |

|---|---|---|

| 1 | Физическая форма | Передача мультимедиа, сигналов и двоичных данных |

| 2 | Связь с данными | MAC и LLC (физический адрес) |

| 3 | Сеть | Определение пути и ИС |

| 4 | Транспорт | Непрерывные соединения и надежность |

| 5 | Заседание | Межхостовая связь |

| 6 | Презентация | Представление и шифрование данных |

| 7 | Применение | Сетевой процесс к приложению |

Физический уровень устанавливает руководящие принципы того, как оборудование функционирует вместе. Эти правила находятся на сетевой интерфейсной карте (NIC). Уровень канала передачи данных относится к тому, как обмен данными с помощью пакетов данных, называемых кадрами, зависит от мостов и коммутаторов, контролирующих передачу данных. Маршрутизация пакетов данных контролируется на сетевом уровне, в то время как транспортный уровень управляет передачей данных между устройствами, подключенными к сети. Сеансовый и презентационный уровни обрабатывают удаленные логины и трансляцию данных, соответственно. Последний уровень, прикладной уровень, содержит службы соединений, которые взаимодействуют с другими системными приложениями.

Семейство протоколов относится к набору протоколов, которые функционируют совместно на нескольких уровнях или сетевых уровнях. Это также обычно называется набором протоколов. Часто эти протоколы разрабатываются и стандартизируются международными организациями или компаниями, вносящими значительный вклад в технологическую отрасль.

Принцип работы

HTTPS не является отдельным протоколом. Это обычный HTTP, работающий через шифрованные транспортные механизмы SSL и TLS. Он обеспечивает защиту от атак, основанных на прослушивании сетевого соединения — от снифферских атак и атак типа man-in-the-middle, при условии, что будут использоваться шифрующие средства и сертификат сервера проверен и ему доверяют.

По умолчанию HTTPS URL использует 443 TCP-порт (для незащищённого HTTP — 80). Чтобы подготовить веб-сервер для обработки https-соединений, администратор должен получить и установить в систему сертификат открытого ключа для этого веб-сервера. В TLS используется как асимметричная схема шифрования (для выработки общего секретного ключа), так и симметричная (для обмена данными, зашифрованными общим ключом). Сертификат открытого ключа подтверждает принадлежность данного открытого ключа владельцу сайта. Сертификат открытого ключа и сам открытый ключ посылаются клиенту при установлении соединения; закрытый ключ используется для расшифровки сообщений от клиента.

Существует возможность создать такой сертификат, не обращаясь в ЦС. Подписываются такие сертификаты этим же сертификатом и называются самоподписанными (self-signed). Без проверки сертификата каким-то другим способом (например, звонок владельцу и проверка контрольной суммы сертификата) такое использование HTTPS подвержено атаке man-in-the-middle.

Эта система также может использоваться для аутентификации клиента, чтобы обеспечить доступ к серверу только авторизованным пользователям. Для этого администратор обычно создаёт сертификаты для каждого пользователя и загружает их в браузер каждого пользователя. Также будут приниматься все сертификаты, подписанные организациями, которым доверяет сервер. Такой сертификат обычно содержит имя и адрес электронной почты авторизованного пользователя, которые проверяются при каждом соединении, чтобы проверить личность пользователя без ввода пароля.

В HTTPS для шифрования используется длина ключа 40, 56, 128 или 256 бит. Некоторые старые версии браузеров используют длину ключа 40 бит (пример тому — IE версий до 4.0), что связано с экспортными ограничениями в США. Длина ключа 40 бит не является сколько-нибудь надёжной. Многие современные сайты требуют использования новых версий браузеров, поддерживающих шифрование с длиной ключа 128 бит, с целью обеспечить достаточный уровень безопасности. Такое шифрование значительно затрудняет злоумышленнику поиск паролей и другой личной информации.

Традиционно на одном IP-адресе может работать только один HTTPS-сайт. Для работы нескольких HTTPS-сайтов с различными сертификатами применяется расширение TLS под названием Server Name Indication (SNI).

На 17 июля 2017 года, 22,67 % сайтов из списка «Alexa top 1,000,000» используют протокол HTTPS по умолчанию. HTTPS используется на 4,04 % от общего числа зарегистрированных российских доменов.

Библиотеки для работы с HTTP — jQuery AJAX

Поскольку jQuery очень популярен, в нём также есть инструментарий для обработки HTTP ответов при AJAX запросах. Информацию о jQuery.ajax(settings) можете найти на официальном сайте.

Передав объект настроек (settings), а также воспользовавшись функцией обратного вызова beforeSend, мы можем задать заголовки запроса, с помощью метода setRequestHeader().

$.ajax({

url: 'http://www.articles.com/latest',

type: 'GET',

beforeSend: function (jqXHR) {

jqXHR.setRequestHeader('Accepts-Language', 'en-US,en');

}

});

Прочитать объект jqXHR можно с помощью метода jqXHR.getResponseHeader().

Если хотите обработать статус запроса, то это можно сделать так:

$.ajax({

statusCode: {

404: function() {

alert("page not found");

}

}

});

![Протокол совещания: правила составления [+ образец]](https://rusinfo.info/wp-content/uploads/7/b/a/7ba38d5dcab0d5ba2b3fd635bb802ef2.jpg)

![Протокол совещания: правила составления [+ образец]](https://rusinfo.info/wp-content/uploads/6/c/4/6c484d67ff4a8f3394b7b3a62c52f3ab.jpg)

![Протокол совещания: правила составления [+ образец]](https://rusinfo.info/wp-content/uploads/1/f/2/1f2748b778e9a60e42b4946ce2f4034e.jpg)

![Протокол совещания: правила составления [+ образец]](https://rusinfo.info/wp-content/uploads/5/1/3/513f35d900355030d634531db9a5bfdd.gif)