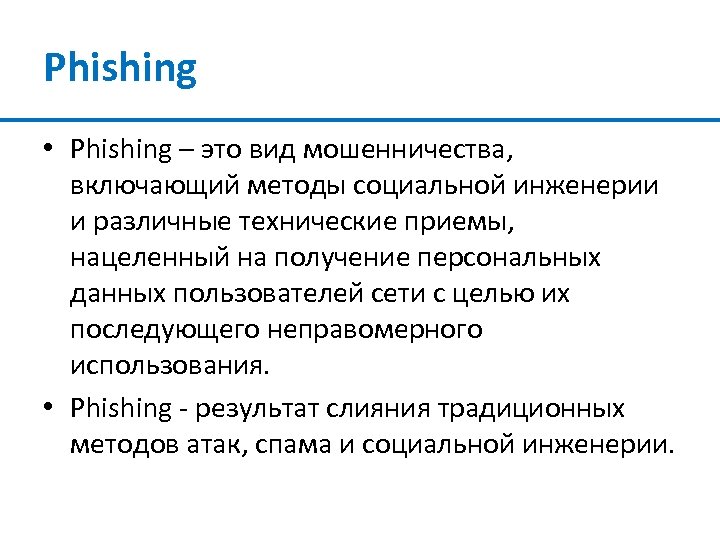

Техника фишинга

Социальная инженерия

Основная статья: Социальная инженерия

Человек всегда реагирует на значимые для него события. Поэтому фишеры стараются своими действиями встревожить пользователя и вызвать его немедленную реакцию

Поэтому, к примеру, электронное письмо с заголовком «чтобы восстановить доступ к своему банковскому счёту …», как правило, привлекает внимание и заставляет человека пройти по веб-ссылке для получения более подробной информации.

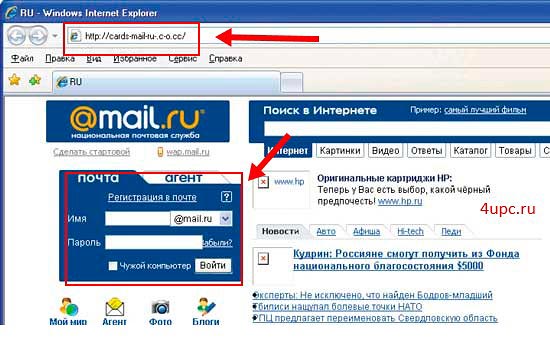

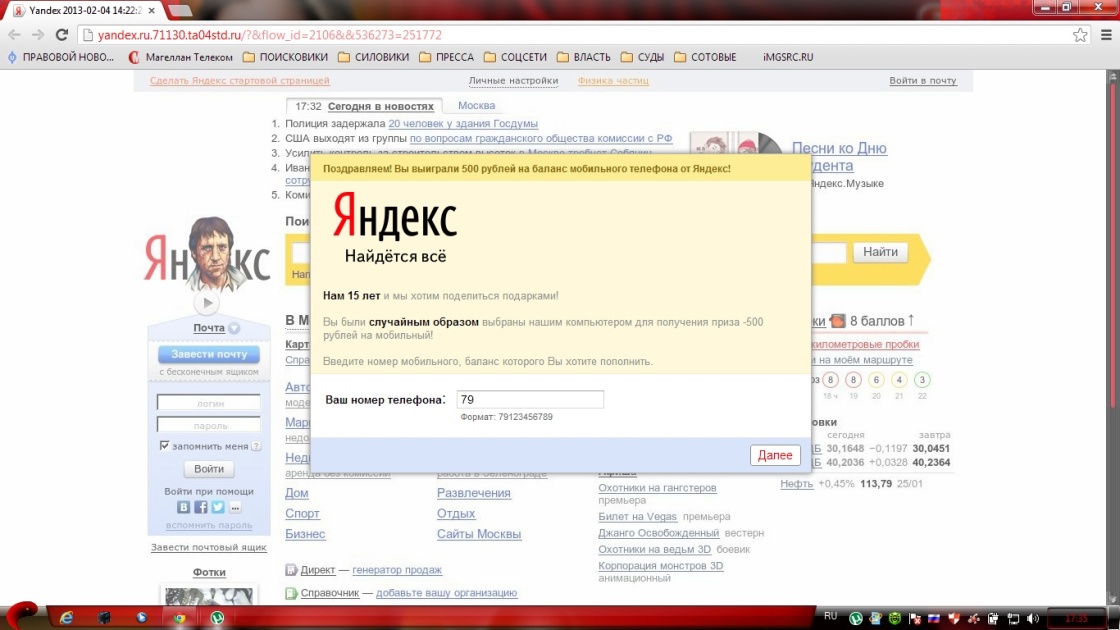

Веб-ссылки

Пример фишингового письма от платёжной системы Яндекс.Деньги, где внешне подлинная веб-ссылка ведёт на фишинговый сайт

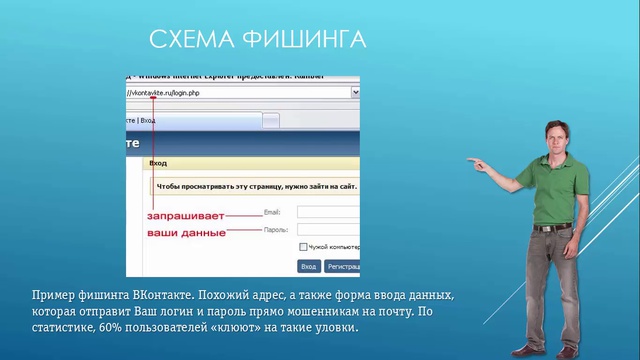

Большинство методов фишинга сводится к тому, чтобы замаскировать поддельные ссылки на фишинговые сайты под ссылки настоящих организаций. Адреса с опечатками или субдомены часто используются мошенниками.

Например http://www.yourbank.example.com/ похож на адрес банка Yourbank, а на самом деле он ссылается на фишинговую составляющую сайта example.com. Другая распространённая уловка заключается в использовании внешне правильных ссылок, в реальности ведущих на фишинговый сайт. Например, http://ru.wikipedia.org/wiki/Правда приведёт не на статью «Правда», а на статью «Ложь».

Один из старых методов обмана заключается в использовании ссылок, содержащих символ «@», который применяется для включения в ссылку имени пользователя и пароля. Например, ссылка http://www.google.com@members.tripod.com/ приведёт не на www.google.com, а на members.tripod.com от имени пользователя www.google.com. Эта функциональность была отключена в Internet Explorer, а Mozilla Firefox и Opera выдают предупреждение и предлагают подтвердить переход на сайт. Но это не отменяет использование в HTML-теге <a> значения href, отличного от текста ссылки.

Ещё одна проблема была обнаружена при обработке браузерами Интернациональных Доменных Имён: адреса, визуально идентичные официальным, могли вести на сайты мошенников.

Обход фильтров

Фишеры часто вместо текста используют изображения, что затрудняет обнаружение мошеннических электронных писем антифишинговыми фильтрами. Но специалисты научились бороться и с этим видом фишинга. Так, фильтры почтовых программ могут автоматически блокировать изображения, присланные с адресов, не входящих в адресную книгу. К тому же появились технологии, способные обрабатывать и сравнивать изображения с сигнатурами однотипных картинок, используемых для спама и фишинга.

Веб-сайты

Обман не заканчивается на посещении жертвой фишингового сайта. Некоторые фишеры используют JavaScript для изменения адресной строки. Это достигается либо путём размещения картинки с поддельным URL поверх адресной строки либо закрытием настоящей адресной строки и открытием новой с поддельным URL.

Злоумышленник может использовать уязвимости в скриптах подлинного сайта. Этот вид мошенничества (известный как межсайтовый скриптинг) наиболее опасен, так как пользователь авторизуется на настоящей странице официального сайта, где всё (от веб-адреса до сертификатов) выглядит подлинным. Подобный фишинг очень сложно обнаружить без специальных навыков. Данный метод применялся в отношении PayPal в 2006 году.

Для противостояния антифишинговым сканерам фишеры начали использовать веб-сайты, основанные на технологии Flash. Внешне подобный сайт выглядит как настоящий, но текст скрыт в мультимедийных объектах.

Новые угрозы

Сегодня фишинг выходит за пределы интернет-мошенничества, а поддельные веб-сайты стали лишь одним из множества его направлений. Письма, которые якобы отправлены из банка, могут сообщать пользователям о необходимости позвонить по определённому номеру для решения проблем с их банковскими счетами. Эта техника называется вишинг (голосовой фишинг). Позвонив на указанный номер, пользователь заслушивает инструкции автоответчика, которые указывают на необходимость ввести номер своего счёта и PIN-код. К тому же вишеры могут сами звонить жертвам, убеждая их, что они общаются с представителями официальных организаций, используя фальшивые номера. В конечном счёте, человека также попросят сообщить его учётные данные.

Набирает свои обороты и SMS-фишинг, также известный как смишинг (англ. SMiShing — от «SMS» и «фишинг»). Мошенники рассылают сообщения, содержащие ссылку на фишинговый сайт, — входя на него и вводя свои личные данные, жертва аналогичным образом передаёт их злоумышленникам. В сообщении также может говориться о необходимости позвонить мошенникам по определённому номеру для решения «возникших проблем».

Фишинг через социальные сети

Иногда фишинг может быть направлен к определенным людям или отделам организации. Такие атаки имеют общее название направленного фишинга и зависят от подробной информации об объекте. Например, грабитель может использовать информацию, собранную из недавних писем, чтобы создать привлекательный ответ, который предположительно отправлен коллегами этого пользователя.

Грабители могут также включать ссылки к вредному – зараженные программы в личных сообщениях, помещенных в социальные сети. Это особенно широко распространено после любых глобальных катастроф или в течение периодов быстрого расширения важных новостей, когда люди щелкают по интригующим ссылкам без своего тщательного исследования чаще.

Мы коротко рассмотрели фишинг: происхождение термина “фишинг”, действия взломщиков, как защитить себя, фишинг через социальные сети. Оставляйте свои комментарии или дополнения к материалу

Обучение

Как мы будем учить? А учить мы будем, устраивая социальный пентест своей компании. Можно пойти несколькими способами.

Пентест на заказ

Побродив по просторам интернета можно достаточно легко найти несколько компаний, которые с радостью выпустят вашими социальными пентестерами:

Например, www.infosec.ru — phishman.ru — http://www.antiphish.ru

Можно пойти этим путем, но нужно понимать, что бюджет данного мероприятия будет зависеть от размеров организации и составлять несколько сотен тысяч рублей в минимальном варианте. По желанию заказчика, представители пентесторов даже могут провести полноценный социальный поиск и добыть адреса почты сами, а могут работать и уже с готовыми данными. Обучение по результатам пениста будет стоить отдельных денег. Из интересного в интернете мы нашли еще пару SaS сервисов:

• phishme.com

• infosecinstitute.com/phishsim

Стоить подобные сервисы будут около 20$ в год за почтовый адрес, но нужно учитывать, что готовые базы шаблонов, которые содержатся в них, будут англоязычными (хотя можно всегда загрузить свои шаблоны) + все международные сервисы (видимо для того, чтобы избежать юридических претензий) в обязательном порядке пишут маленькими буквами внизу письма, что это проверка на фишинг, что, по моему мнению, несколько снижает чистоту эксперимента.

Игровые варианты

Одной из лучших методик обучения является игровая. К примеру, недавно так поступил Сбербанк. Метод, без сомнения, эффективный, но содержит пару недостатков. К сожалению, данный метод действует по факту один раз, а учитывая развитие средств и возможностей, фишингу обучаться нужно на регулярной основе. Но что самое главное, игру нужно делать самому и под себя. В открытом доступе готовых решений найти не удалось.

GoPhish

Теперь давайте я расскажу о решении, которое в конечном счете выбрали для себя мы: GoPhish — OpenSource фреймворк для фишинга

GoPhish, пожалуй, незаслуженно обойден вниманием на Хабре. Поиском удалось найти всего одну статью по данному продукту, а продукт стоит того

Установка GoPhish

Продукт написан на Go и в скомпилированном виде представляет собой один бинарник. Установка проста и не вызывает проблем, есть хороший и простой мануал. Вся процедура установки сводится к генерации ssl сертификат и созданию простого и понятно config.json файла.

Если отметить флажок «Add tracking image», в письмо будет добавлена «следящая картинка» размером 1х1 пиксель. Картинка используется для отслеживания факта открытия письма пользователем. В тексте письма можно использовать следующие ссылочные значения:

| Значение | Описание |

|---|---|

| {{.FirstName}} | Имя |

| {{.LastName}} | Фамилия |

| {{.Position}} | Должность |

| {{.From}} | Отправитель |

| {{.TrackingURL}} | url для отслеживания |

| {{.Tracker}} | Картинка для отслеживания |

| {{.URL}} | url страницы перехода |

Далее создаем «фишинговые» страницы (вкладка «Landing Pages»), HTML -код страницы нужно ввести в соответствующее окно интерфейса. Поскольку мы не собираемся заниматься реальным фишингом среди своих сотрудников, а хотим их обучать, в качестве фишинговый страницы мы использовали страницу с обучающим материалом, рассказывающим сотрудникам, что такое фишинг и как не попасться на его удочку. (Шаблон страницы выложим во второй части статьи).

Можно также создавать страницы с полями ввода. Причем есть опции, которые сохраняют в том числи и пароли, введенные пользователями, но лучше пользоваться этим очень аккуратно. Теперь создаем профили отправки (вкладка «Sending Profiles»), т.е. по сути некие почтовые данные от имени кого, сотрудник получит письмо и какой почтовый сервер мы будем использовать для рассылки. На последнем шаге создаем кампанию (вкладка Campaigns). «Компания» объединяет все ранее описанное. После ввода всех параметров нужно нажать кнопку «Launch campaign», и компания запустится автоматически.

За результатами компании можно следить на вкладке «Dashboard».

Как распознать фишинговое сообщение?

Предугадать действия мошенников не всегда просто, но если мы не позволяем себе увлечься и спокойно подходим к каждому и особенно подозрительному сообщению, проверяем его несколько элементов, то у нас есть хороший шанс не стать жертвой фишинга. Ниже приведены некоторые примеры вредоносных сообщений. В них будут указаны основные элементы фишинговых атак, которые должны помочь вам их распознать.

Обратите внимание на отправителя сообщения

В большинстве случаев мошенники не пытаются скрыть адрес, откуда поступают опасные сообщения, или неумело выдают себя за доверенного поставщика услуг. Приведенный пример ясно показывает, что в поле «От» отсутствует адрес из домена банка, как утверждают киберпреступники. Вместо этого вы можете найти домен *.com.ua или *.org.ua вместо *.ua, который используется финансовыми учреждениями, действующими в Украине. Иногда мошенники более хитры и используют адреса, похожие на службы, которые они олицетворяют, но отличаются от оригинала небольшими деталями, такими как содержание письма или аннотации к ним.

Проверьте адрес страницы, на которую ведет ссылка

Особое внимание в сообщениях электронной почты следует уделять адресам страниц, на которые они ссылаются. Вопреки внешнему виду, вам не нужно нажимать на них, чтобы увидеть, куда они вас перенесут

Просто наведите указатель мыши на ссылку и подождите, пока браузер или программа электронной почты не покажет URL, скрытый под текстом. Особое внимание следует уделять сайтам, не имеющим отношения к предоставляемой услуге.

Не увлекайтесь

Спешка никогда не бывает хорошим помощником. Тоже самое касается анализа полученных сообщений, которые приходят на нашу почту. Преступники часто пытаются заставить потенциальных жертв поторопиться и, конечно же, для того, чтобы спровоцировать ошибку. Они всячески стараются ограничить промежуток действия акции или розыгрыша, когда вы получите свой приз или денежное вознаграждение.

В некоторых случаях мошенники даже угрожают блокировкой учетной записи в каком-либо сервисе. Не обманывайтесь этим и всегда тщательно проверяйте подозрительные сообщения. Помните, что бесплатный сыр бывает только в мышеловке. К тому же организаторы розыгрышей и акций вряд ли будут блокировать вашу учетную запись. Им нужны подписчики и поклонники для других подобных акций.

Запрос конфиденциальных данных – это всегда афера

Основной принцип безопасности при электронной связи поставщиков услуг и их клиентов состоит в том, чтобы не отправлять конфиденциальные данные в переписке. Если вас попросят ввести логин и пароль для службы, потому что ваша учетная запись заблокирована или нечто подобное, вы можете быть уверены, что сообщение было отправлено преступниками. Однако, если у вас есть сомнения, пожалуйста, свяжитесь с поставщиком, к примеру, услуг телефонной связи, который рассеет любые ваши сомнения. Помните, ни банки, ни мобильные операторы или иные службы не имеют права заставлять вас отправлять им персональные данные.

Читать также: Почему в наше время без VPN в Интернет лучше не заходить

Трудности перевода

Значительная часть фишинговых кампаний подготовлена иностранными преступниками, которые не имеют представления о нашем языке. Они используют онлайн-сервисы для перевода содержимого электронных писем на русский или украинский языки, что часто оказывается довольно забавным. Такие сообщения не лишены грамматических ошибок, в них отсутствуют знаки препинания и куча неправильно написанных слов. Если вы заметили что-то подобное, можете без сомнений удалить сообщение.

Остерегайтесь вложений

Преступники также используют вредоносные программы для захвата конфиденциальных данных или взлома компьютеров и целых сетей. Механизм действия тот же и ограничен попыткой убеждения жертвы открыть вредоносное вложение. Чаще всего они скрыты в архивах ZIP или RAR и имеют форму исполняемых файлов EXE или BAT

Однако они также могут скрыть вредоносный код в макросах документов программ Microsoft Office или Google Docs, поэтому вам следует обратить на них внимание и выполнить сканирование с помощью антивирусной программы перед запуском

Если вы обращаете внимание на эти элементы при анализе подозрительных сообщений, скорее всего вас не одурачат преступники

Как обезопаситься

- Всегда проверять URL-адрес, по которому советуют перейти, или который уже открылся. Если есть хоть какие-то, даже самые незначительные ошибки, личные данные водить не рекомендуется.

- Использовать только защищенные https-соединения. Если в ссылке стоит просто «http» без S, то нет никакой причины доверять этому сайту.

- Подвергать сомнению любые ссылки и вложения в письмах. Даже если письмо пришло от друга, то это не исключает вредоносности содержимого, ведь друг мог быть взломан.

- Вводить URL-адрес необходимого сайта самостоятельно или пользоваться закладками. К сожалению, от фарминга даже это не спасет.

- Если получено письмо с подозрительным содержимым, то необходимо связаться с отправителем другим способом и уточнить, он ли его послал.

- Не входить в онлайн-банкинг и другие финансовые сети через открытые Wi-Fi-сети. Эти сети могут быть изначально созданы мошенниками. Даже если это не так, то взломать открытую сеть Вай-Фая все равно несложно.

- Везде, где это возможно, подключать двухфакторную аутентификацию. Это может спасти аккаунт, даже если основной пароль был похищен злоумышленниками.

- Своевременно обновлять браузеры, поскольку они имеют встроенную систему защиты, которая тоже требуют обновления.

- Использовать антивирусы.

- Обновлять операционную систему, поскольку это поможет закрыть ее уязвимости.

- Использовать несколько почтовых ящиков — отдельно для работы и друзей.

- Сразу удалять подозрительные письма.

Если возникли подозрения, то любой сайт можно проверить на наличие вирусных скриптов и спам-рассылки с помощью специальных сторонних сервисов из списка ниже:

1. Urlvoid.com. 2. Unmaskparasites.com. 3. Phishtank.com. 4. Unshorten.it. 5. AVG Threatlabs. 6. Kaspersky VirusDesk. 7. ScanURL. 8. PhishTank. 9. Google Transparency Report. 10. Antiphishing.ru.

Эти меры безопасности помогут предотвратить утечку личных данных. Их можно объединить одним понятием — антифишинг. Простыми словами определение антифишинга будет звучать так: защита от фишинга.

Как защититься от фишинга?

Вот несколько советов, которые помогут вам защититься от фишинга:

1. Ни один сайт не будет требовать от вас пароля или логина. Во-первых, логин им должен быть известен. Во-вторых, неужели авторам сайтов нужен ваш пароль? Нет, конечно. Они могут менять данные или выполнять какие-либо действия и без этого. К примеру, если произошел взлом, то они самостоятельно меняют пароли и высылают их пользователям с пометкой «Это случайно сгенерированный пароль, после входа в сайт, обязательно поменяйте его».

2. Ссылки и файлы можно открывать только от проверенных источников. Кто бы это ни был, файлы необходимо повторно проверять антивирусом, ссылки лучше открывать через браузеры, где у вас не сохранено никаких паролей и данных.

Примечание: Советую к прочтению зачем могут быть нужны несколько браузеров.

4. Установите антивирус. Многие антивирусы уже давно умеют сканировать браузеры, поэтому их настоятельно рекомендуется устанавливать.

5. Используйте одноразовую почту для тестов. Если вы хотите изучить возможности какого-либо сервиса (особенно малоизвестного), то лучшим решением будет воспользоваться одноразовой почтой

Тут важно помнить, что создать реальный аккаунт вы всегда успеете

6. Внимательно изучайте информацию в письме (адрес отправителя, адреса ссылок и прочее). Суть в том, что имея пример исходного письма, очень легко сделать аналогичное (это как скопировать файл — проще некуда). Поэтому всегда проверяйте адрес отправителя, корректные ли адреса в ссылках и любую возможную информацию. К примеру, помните, что любой сайт, где вы зарегистрированы, знает ваш логин, поэтому общих фраз вроде «Уважаемый пользователь» не должно присутствовать, либо после этой фразы должно идти указание вашего логина или имени.

7. Наводите курсор мыши на ссылки и проверяйте адреса. Дело в том, что реальная ссылка и ее название могут отличаться. Однако, если навести курсор мышки на ссылку, то внизу в браузере отобразится реальный адрес ссылки. Это поможет вам проверить, совпадает ли адрес сайта с адресом в ссылке.

8. Всегда помните про здравую логику. Креативность фишинга может быть разной, поэтому здравая логика всегда будет полезной. Например, если вам пишут с сайта, о котором вы даже не слышали, то вряд ли стоит открывать подобные адреса. Или если вам пишут о каких-то случайно отправленных документах, к которым вы не имеете никакого отношения, то переходить по ссылкам не стоит (абстрактный пример — мало кто будет отправлять договора на поставку станков для дерева человеку, который в жизни не видел подобных станков).

Настоятельно советую к прочтению Мошенничество в интернете или памятка на непредвиденный случай.

Теперь, вы знаете что такое фишинг, каким он бывает и как вы можете защититься.

- Что такое руткиты и в чем их особенность?

- Что такое MAC адрес?

Что такое фишинговые сайты.

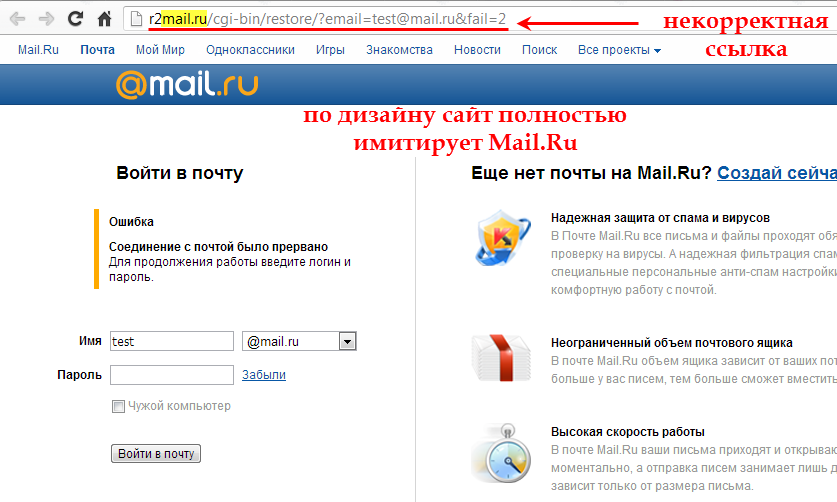

Фишинговый сайт — это сайт, который полностью или частично скопирован с оригинального, но таковым не является.

Целью таких сайтов является хищение логина и пароля, который вы используете на оригинальном сайте. Пользователь переходит по фишинговой ссылке и видит перед собой обычный портал, которым постоянно пользуется. Ничего не подозревая вводит свои логин и пароль, которые тот час же становятся известны злоумышленникам.

Как было описано выше, такие сайты внешне полностью копируют оригинальные, но вот если присмотреться к адресу в адресной строке или сообщениям, которые могут у вас всплывать при переходе, то вы можете удивиться. Например, адрес http://vkontalke.ru очень похож на правильный, но если посмотреть внимательнее, то вы увидите в нем ошибку. Ниже представлены примеры таких сайтов.

Что такое фут фишинг

Пользователи часто задают вопрос, что такое фут фишинг, полагая, что здесь есть связь с хакерством. В действительности, фут фишинг — это вид рыбной ловли при помощи ног человека. Делается такое в шутку. И здесь, конечно же, нет никакой связи с интернет-мошенничеством. Хотя фишинг и есть от слова ловить, попадаться на крючок.

Что такое фишинг в сети

Теперь более подробно поговорим, что такое фишинг в сети. На сегодняшний момент это широко распространённый вид кибепреступлений. Происходит похищение аккаунтов, конфиденциальной информации, банковских данных. В особенности, если пользователь занимается франшизой и широко продвигает эту деятельность. К сожалению, в УК РФ прописана ответственность только за крупно масштабные преступления.

Мошенник осуществляет фишинг самыми разными способами. Но его цель задеть человека эмоционально и заставить выполнять свои требования. Зачастую, это хороший психолог, который может манипулировать Вами через запугивание, невнимательность, потребность в везении или любопытство.

История

Техника фишинга была подробно описана в 1987 году, а сам термин появился 2 января 1996 года в новостной группе alt.online-service.America-Online сети Usenet, хотя возможно его более раннее упоминание в хакерском журнале .

Ранний фишинг на AOL

Фишинг на AOL тесно связан с варез-сообществом, занимавшимся распространением программного обеспечения с нарушением авторского права, мошенничеством с кредитными картами и другими сетевыми преступлениями. После того, как в 1995 году AOL приняла меры по предотвращению использования поддельных номеров кредитных карт, злоумышленники занялись фишингом для получения доступа к чужим аккаунтам.

Фишеры представлялись сотрудниками AOL и через программы мгновенного обмена сообщениями обращались к потенциальной жертве, пытаясь узнать её пароль. Для того, чтобы убедить жертву, использовались такие фразы, как «подтверждение аккаунта», «подтверждение платёжной информации». Когда жертва говорила пароль, злоумышленник получал доступ к данным жертвы и использовал её аккаунт в мошеннических целях и при рассылке спама. Фишинг достиг таких масштабов, что AOL добавила ко всем своим сообщениям фразу: «Никто из работников AOL не спросит Ваш пароль или платёжную информацию».

После 1997 года AOL ужесточила свою политику в отношении фишинга и вареза и разработала систему оперативного отключения мошеннических аккаунтов. В то же время многие фишеры, по большей части подростки, уже переросли свою привычку, и фишинг на серверах AOL постепенно сошёл на нет.

Переход к финансовым учреждениям

Захват учётных записей AOL, позволявший получить доступ к данным кредитной карты, показал, что платёжные системы и их пользователи также уязвимы. Первой известной попыткой стала атака на платёжную систему e-gold в июне 2001 года, второй стала атака, прошедшая вскоре после теракта 11 сентября. Эти первые попытки были лишь экспериментом, проверкой возможностей. А уже в 2004 году фишинг стал наибольшей опасностью для компаний, и с тех пор он постоянно развивается и наращивает потенциал.

Фишинг сегодня

Диаграмма роста числа зафиксированных случаев фишинга

Целью фишеров сегодня являются клиенты банков и электронных платёжных систем. В США, маскируясь под Службу внутренних доходов, фишеры собрали значительные данные о налогоплательщиках. И если первые письма отправлялись случайно, в надежде на то, что они дойдут до клиентов нужного банка или сервиса, то сейчас фишеры могут определить, какими услугами пользуется жертва, и применять целенаправленную рассылку. Часть последних фишинговых атак была направлена непосредственно на руководителей и иных людей, занимающих высокие посты в компаниях.

Фишинг стремительно набирает свои обороты, но оценки ущерба сильно разнятся: по данным компании Gartner, в 2004 году жертвы фишеров потеряли 2,4 млрд долларов США, в 2006 году ущерб составил 2,8 млрд долларов, в 2007 — 3,2 миллиарда; в одних лишь Соединённых Штатах в 2004 году жертвами фишинга стали 3,5 миллиона человек, к 2008 году число пострадавших от фишинга в США возросло до 5 миллионов.

Что такое фишинговый сайт?

Фишинговый сайт — это такой сайт, где либо расположен вирус, который активируется при открытии страницы в браузере, либо внешний дизайн напоминает или полностью копирует оригинальные сайты, либо пользователям якобы предоставляется услуга, для которой требуется ввод данных.

Второй же тип фишинга чаще распространен, так как распознать их в автоматическом режиме сложнее. В таких сайтах обычно полностью копируется дизайн оригинала, к примеру, почтового сервиса или социальной сети. Отличие лишь в том, что адрес у этого сайта немного иной, чем у оригинального. К примеру, повторяются буквы в названии (к примеру, вместо Ida-Freewares,ru могло быть Idda-Freewares). Соответственно, когда пользователь вводит свои логин и пароль, то они просто сохраняются в базе данных негодяев, а сайт выдает какие-либо правдоподобные ошибки в стиле «сервис временно недоступен» или «введен неправильный пароль».

Третий тип фишингово сайта обнаружить сложнее всего, так как сайт может быть сделан весьма качественно. Отличием от предыдущего типа является то, что сайт не требует ввода пароля или логина от чужих сайтов, он просит вас зарегистрироваться или совершить нечто подобное, с целью обязательного ввода ваших личных данных. Стоит отметить, что обещанные в сайте услуги могут даже оказываться, однако введенная вами информация будет сохранена у негодяев. К примеру, так собираются базы данных для спама по электронной почте.

![[перевод статьи] 7 базовых правил защиты от фишинга / хабр](https://rusinfo.info/wp-content/uploads/b/3/b/b3b20a403796b57a3ef55e9b58f9e0e1.jpg)

![[перевод статьи] 7 базовых правил защиты от фишинга / хабр](https://rusinfo.info/wp-content/uploads/3/7/5/3759fe7e4c1e1259853c01dfbdf46cf2.jpg)