Пароль — находка для шпиона

Скомпрометированный или слабый пароль — второй по популярности метод хакерского взлома (согласно исследованию компании Balabit Balabit: ТОП-10 самых популярных хакерских методов ). Тем не менее из года в год в списках самых популярных паролей мы можем видеть классические qwerty, 12345 или даже просто password.

Профилактические меры:

- Определяйте сложность пароля исходя из того, к какому аккаунту он ведёт. Очевидно, что безопасность интернет-банка приоритетнее, чем аккаунта на любительском форуме.

- Надёжный пароль состоит минимум из восьми символов и отвечает следующим требованиям: наличие прописных и строчных букв (agRZhtj), специальных символов (!%@#$?*) и цифр. Для пароля из 14 символов существует 814 триллионов (!) комбинаций подбора. Проверить, сколько времени понадобится хакерам для взлома вашего пароля, можно на сайте howsecureismypassword.net.

- Не используйте общепринятые слова или личную информацию, которую легко получить из открытых источников: дни рождения, клички питомцев, название компании или университета, ваше прозвище и подобное. Например, пароль 19071089, где 1989 — год рождения, а 0710 — число и месяц, не такой уж надёжный, каким кажется на первый взгляд. Можно писать название любимой песни или строку из стихотворения в другой раскладке. Например, ЧайковскийЛебединоеозеро → XfqrjdcrbqKt,tlbyjtjpthj.

- Особо важные сервисы защищайте одноразовыми паролями. Для этого можно скачать приложения-диспетчеры, которые их генерируют, например KeePass и 1Password. Или используйте двухфакторную аутентификацию, когда каждый вход в аккаунт надо будет подтверждать одноразовым кодом из СМС.

Волк и семеро козлят

Теперь поговорим о двухфакторной аутентификации и биометрической защите. Как работает двухфакторная аутентификация, наглядно показывает сказка «Волк и семеро козлят». Давайте пошагово разберем, что же здесь происходит на самом деле.

1. Мама-Коза уходит в лес, предупреждая козлят, чтобы они не открывали дверь посторонним. В русской версии сказки есть дополнение — она просит их открывать только после фразы «Ваша мама пришла, молочка принесла». Фразу подслушивает Волк.

Это иллюстрация утечки пароля. Поскольку мама-Коза и ее дети общались по незащищенному каналу, Волк смог перехватить пароль от домика и собирается воспользоваться им для атаки на козлят.

2. Волк подходит к домику и говорит: «Ваша мама пришла, молочка принесла». Но козлята ему не открывают. Потому что хоть пароль и правильный, но голос Волка не похож на голос мамы-Козы.

Вот это и есть второй фактор: чтобы попасть в домик, недостаточно знать пароль. Нужно еще произнести его с правильными модуляциями. По сути, это биометрический фактор. Пароль может узнать кто угодно, но ввести его может только пользователь, обладающий дополнительным дифференцирующим признаком.

3. Волк идет к кузнецу и просит перековать ему голос, после чего снова пытается получить доступ. И на этот раз успешно.

Это хороший пример приема, с помощью которого злоумышленник обходит аутентификацию по второму фактору. В данном случае подделывает биометрические данные — голос. Такой сценарий вполне реален, им уже пользуются мошенники. По сути, сказка помогает не только объяснить ребенку, что такое двухфакторная аутентификация, но и показать, что биометрия на самом деле не так надежна, как это может показаться.

Красная Шапочка

Это всем известная европейская народная сказка, сюжет которой неоднократно пересказывали братья Гримм, Шарль Перро и многие другие. Давайте пошагово разберемся, что же там происходит.

- Мама отправляет дочку к бабушке с пирожками и горшочком масла.

- Красная Шапочка встречает Волка, который спрашивает: «Куда ты идешь?»

- Красная Шапочка отвечает: «Я иду к бабушке и несу ей корзину пирожков и горшочек масла».

Вот тут и начинается кибербезопасность — можно начинать объяснять процедуру процесса хендшейка (установления коммуникации) между двумя участниками и связанные с этим угрозы!

В Красную Шапочку заложена программа — постучать в дверь, получить запрос «кто там?» и ответить кодовой фразой про пирожки, чтобы бабушка авторизовала ее и дала доступ в домик. Но она по каким-то причинам выдает кодовую фразу раньше запроса «кто там?», чем и пользуется злоумышленник.

В зависимости от версии сказки, Волк либо посылает Шапочку длинной дорогой, либо предлагает ей собрать букет для бабушки.

И то, и другое можно расценивать как DoS-атаку типа «отказ в обслуживании». Если Волк попытается авторизоваться в домике бабушки после прихода Шапочки, то велика вероятность, что его не пустят

Поэтому ему важно сделать так, чтобы она не смогла вовремя завершить свою основную процедуру доставки гостинцев

Волк первым добирается до домика Бабушки и авторизуется, отвечая на запрос «кто там?» кодовой фразой. Бабушка дает ему доступ в домик.

Это практически хрестоматийный вариант атаки «Человек посередине (от англ. Man-in-the-middle, MitM) заключается в том, что злоумышленник «пропускает» веб-трафик жертвы «через себя» (возможно, путем изменения параметров DNS-сервера или файла hosts на компьютере или смартфоне жертвы). В то время пока жертва считает, что работает напрямую, к примеру, с веб-сайтом своего банка, трафик проходит через промежуточный узел злоумышленника, который таким образом получает все отправляемые пользователем данные (логин, пароль, ПИН-код и т. п.). Волк вклинивается в коммуникацию между двумя сторонами, узнает процедуру обмена информацией и кодовую фразу у клиента — и воспроизводит сообщение для имитации аутентичности при попытке доступа к серверу.

Волк съедает бабушку, ложится в ее постель и накрывается одеялом.

Фактически он организовывает фишинговый сайт, пытаясь имитировать бабушку. От двери все выглядит аутентично — бабушкина кровать, кто-то лежит в ней.

Красная Шапочка приходит к домику и на вопрос «Кто там?» выдает свою кодовую фразу про пирожки.

Это продолжение MitM-атаки. Только теперь Волк, узнавший вторую часть процедуры обмена информацией, имитирует нормальное поведение сервера бабушки. Шапочка, не видя подвоха, авторизуется.

Красная Шапочка заходит в домик и начинает сомневаться — почему у бабушки такие большие уши, глаза, зубы… Но в итоге, удовлетворившись невнятными объяснениями Волка, логинится и становится жертвой.

В реальной жизни, как и в сказке, фишинговые сайтыредко бывают на 100% убедительными. Злоумышленники часто оставляют сомнительные элементы — вроде подозрительной гиперссылки. Чтобы избежать проблем, следует быть внимательным: скажем, если у «бабушки» торчит слишком большое доменное имя, нужно срочно уходить с этого сайта.

Приходят лесорубы (в некоторых версиях — охотники), вскрывают Волка, и бабушка с Красной Шапочкой выскакивают целые и невредимые.

Тут параллели с информационной безопасностью, впрочем, как и с реальной жизнью, заканчиваются.

Карьера в области кибербезопасности

В настоящее время вопрос защиты информации в компьютерных сетях и мобильных устройствах является актуальным, как никогда прежде. Тема кибербезопасности уже находит свое место и для детей на уроках информатики в школах (проводятся тесты, классный час) и для студентов в ВУЗах, и для поколения более старшего на рабочем месте.

Больше всего вопросов, конечно, у абитуриентов, которые собираются поступать в университет, техникум или колледж и хотели бы связать свою жизнь с защитой информации, а так же у студентов, заканчивающих ВУЗ по направлению кибербезопасности.

Должность, которую могут занимать специалисты в области защиты информационных технологий:

- инженер-программист системы безопасности;

- специалист в области криптографии и стеганографии;

- консультант по развитию систем защиты в организации;

- инженер-исследователь систем технической безопасности;

- эксперт по компьютерной безопасности (тестировщик);

- инженер-проектировщик комплексных систем защиты;

- специалист по организации и управлению деятельностью службы безопасности;

- специалист в обеспечение банковской безопасности.

Умения и навыки, которыми сможет обладать выпускник по направлению кибербезопасности:

- выявление существующих и потенциальных угроз информационной безопасности в компьютерных сетях;

- мониторинг защиты системы и анализ нарушение;

- проводить оценку эффективности существующих систем и мер защиты;

- организовывать и разрабатывать новые системы кибербезопасности;

- осуществлять техническое обслуживание, контроль и диагностику устройств защиты;

- применять средства ПО для защиты от несанкционированного доступа и внешнего воздействия на систему безопасности.

Заработная плата специалиста в области кибербезопасности может быть, как и 300$, так и 100 000$ — все зависит от уровня подготовки, умений, знаний и должностных обязанностей.

На какую работу можно устроиться

- Анти-фрод аналитик – задействован в финтех-компаниях и банковской сфере. Обеспечивает безопасность проведения онлайн-транзакций для физлиц. Отслеживает и устанавливает ограничения по числу покупок и объемы трат с банковских карт, анализирует покупки для нахождения подозрительных онлайн-операций.

- Пентестер – специалист, занимающийся тестированием систем. По долгу службы он должен пытаться украсть данные, чтобы выявить уязвимости опытным путем и улучшить безопасность. Пентестеров обычно привлекают к работе крупные финансовые и IT-компании, ежедневно обрабатывающие большие массивы данных. Для работы пентестером требуются углубленные познания в работе операционных систем, сетей и их уязвимостей.

- Аналитик кода или специалист по реверс-инжинирингу. Занимается подробным изучением программного кода, чтобы выявлять потенциальные угрозы для проведения кибератак и давать рекомендации по повышению уровня защиты системы. Чтобы занять эти должности, нужно хорошо владеть языками программирования ASM, C++ и Python, а также изучить популярные виды уязвимостей.

- Форензик – человек, занимающийся расследованием киберпреступлений. Обычно представителей этой профессии нанимают для выполнения какой-то разовой проблемы. Чаще всего им предстоит иметь дело со взломанными серверами, СУБД, десктопами. Задача форензик-специалиста состоит в нахождении следов проникновения, восстановлении цепочки событий, выявлении нарушений. Он занимается сбором улик и разоблачением хакерских группировок, владеет популярными языками программирования и понимает, как киберпреступники обходят существующие системы защиты.

- Разработчик СЗИ – систем защиты информации. В этой профессии придется совмещать знание средств защиты данных с навыками программиста. Требуется знать языки CI/CD, фреймворки, антивирусы, системы DLP, облака MS Asure или AWS. Задача: создать корпоративную систему защиты и предотвращать кибератаки.

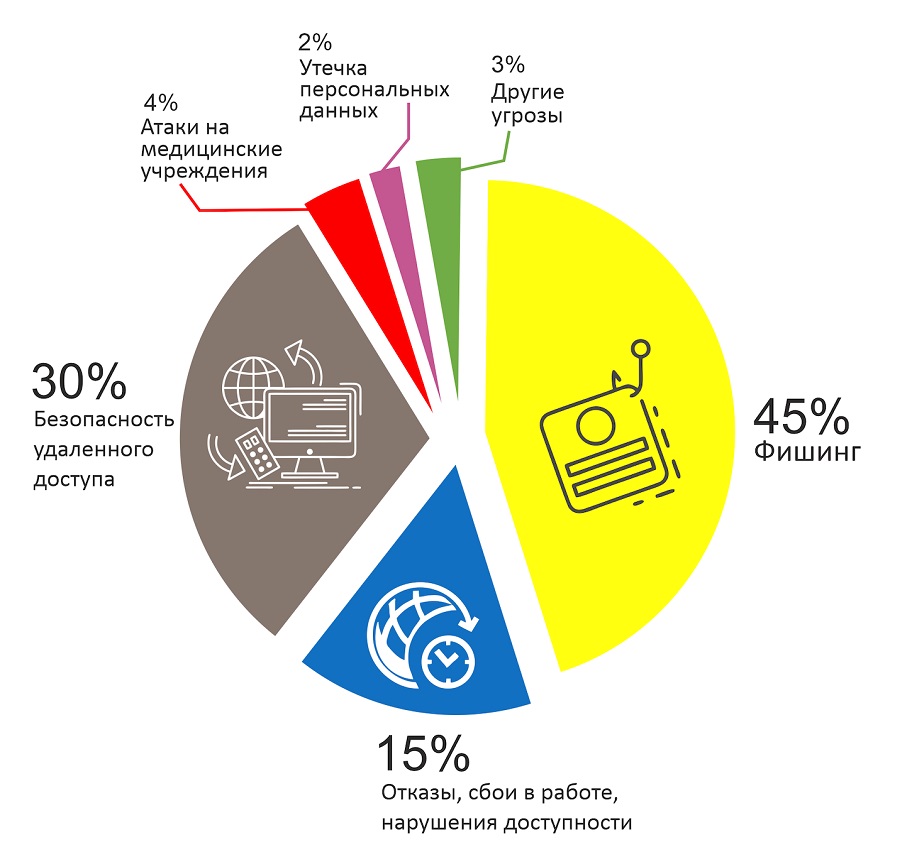

Основные угрозы кибербезопасности (киберугрозы)

Угрозы безопасности формируются быстрее, чем наше представление о возможном риске в том или ином аспекте системы. То, что раньше не представляло никакой опасности — сегодня может оказаться весьма серьезной и критической проблемой. Тем не менее, есть ряд общеизвестных угроз о которых стоит помнить и применять меры соответствующей защиты для предотвращения их возникновения.

Киберугрозы могут иметь различные формы, основные из них:

- вредоносные программы (Вид ПО, предназначенный для получения несанкционированного доступа к конфиденциальной информации или нанесения ущерба компьютеру, данным);

- социальная инженерия (Методы, которые злоумышленники могут применять, чтобы обмануть человека, с целью полчения конфиденциальной информации или несанкционированного доступа к системе информационных технологий);

- фишинг (Это одна из самых популярных техник кибератаки, которая заключается, в основном, в обмане пользователя путем отправки поддельных электронных писем).

- вирусы-вымогатели (Основная задача такого программного обеспечения — вымогательство денежных средств, которое осуществляется шифрованием и блокированием доступа к данным или компьютерной системе, в целом, до тех пор, пока выкуп не будет выплачен. В случае выплаты выкупа нет 100% гарантии, что данные и система будет востановленые в исходное состояние);

Короткий ролик от «Cisco Russia&CIS» о том, как внедряются и работают программы-вымогатели:

В последнее время, популярность набирают автоматизированые атаки. Они более низкие по стоимости, но не менее эффективные и сложные. В результате, стратегия кибербезопасности требует адаптивности, особенно в правительственных структурах и корпоративных сетях, где любое воздействие из вне может иметь разрушительный характер.

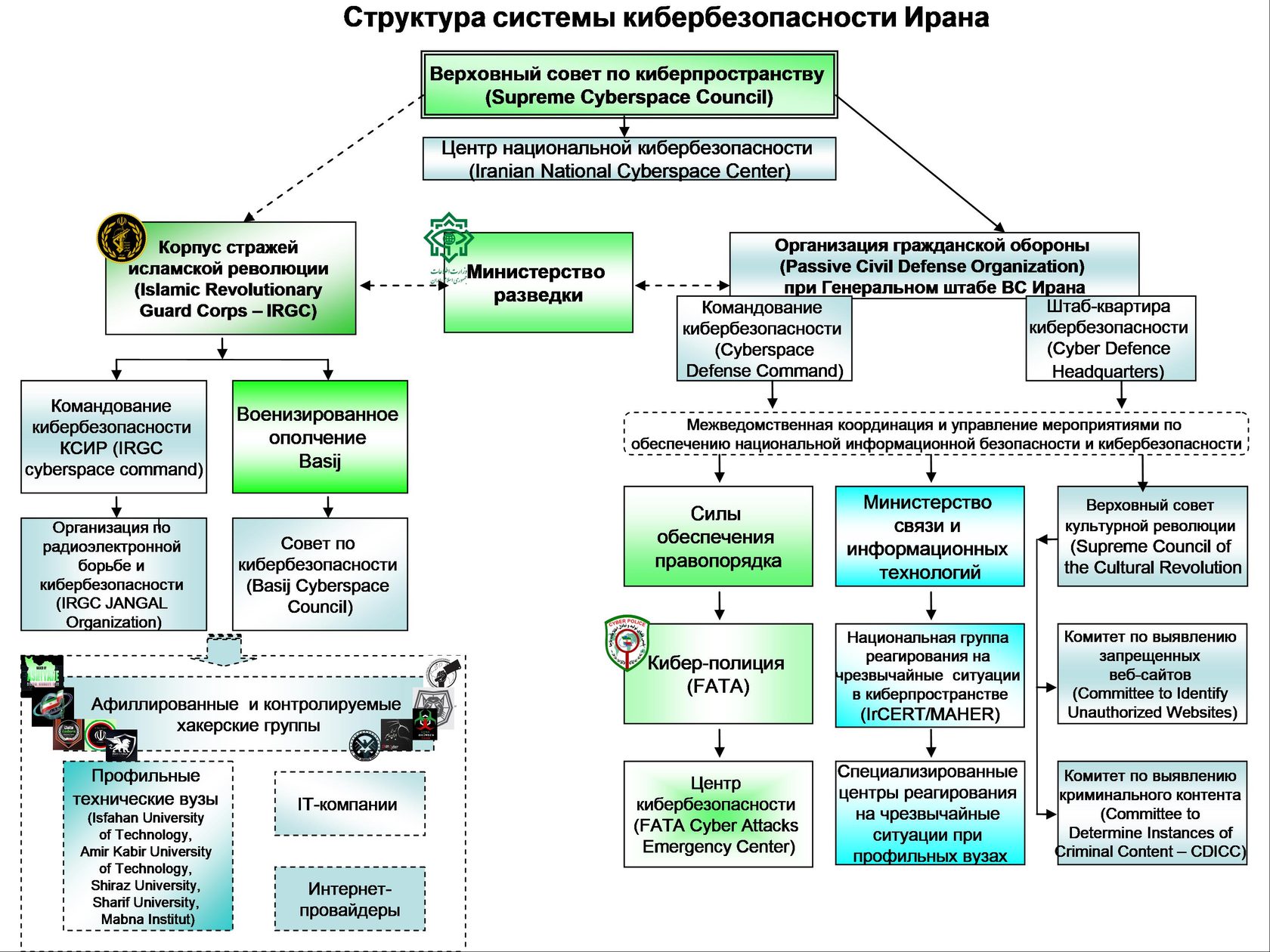

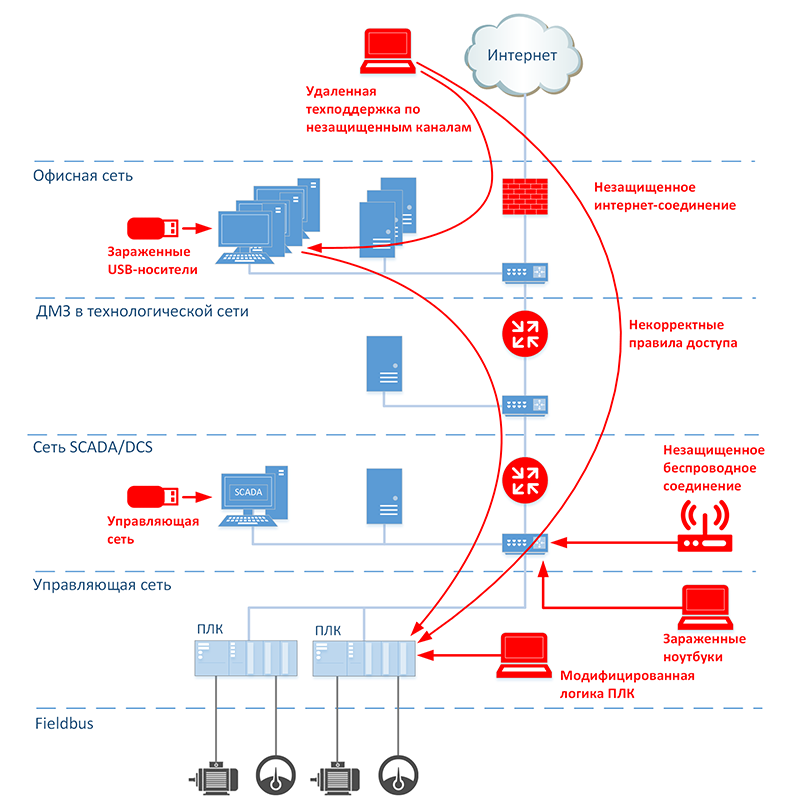

В частности, есть вид киберугроз, которые нацелены на государственные, секретные, военные, политические или активы инфраструктурные целого народа какого-либо государства. К таким угрозам относятся:

- Кибертерориризм (Нападение осуществляется на компьютерные сети или инфраструктуру террористическими организациями, с целью идеологической и политической пропаганды);

- Кибершпионаж (Вид атаки на информационные технологии, выполняемый путем взлома и вредоносного ПО, для получения секретной государственной, стратегической, политической, экономической и военной информации без предварительного разрешения на ознакомления с этим данными);

- Кибервойна (Масштабная международная атака, которая осуществляется высококвалифицированными специалистами (хакерами) работающими под эгидой государства. Осуществляется проникновения в стратегически важные информационные системы другой страны, с целью, скомпрометировать конфиденциальные данные, нанести ущерб инфраструктуре, нарушить связь и т. д.).

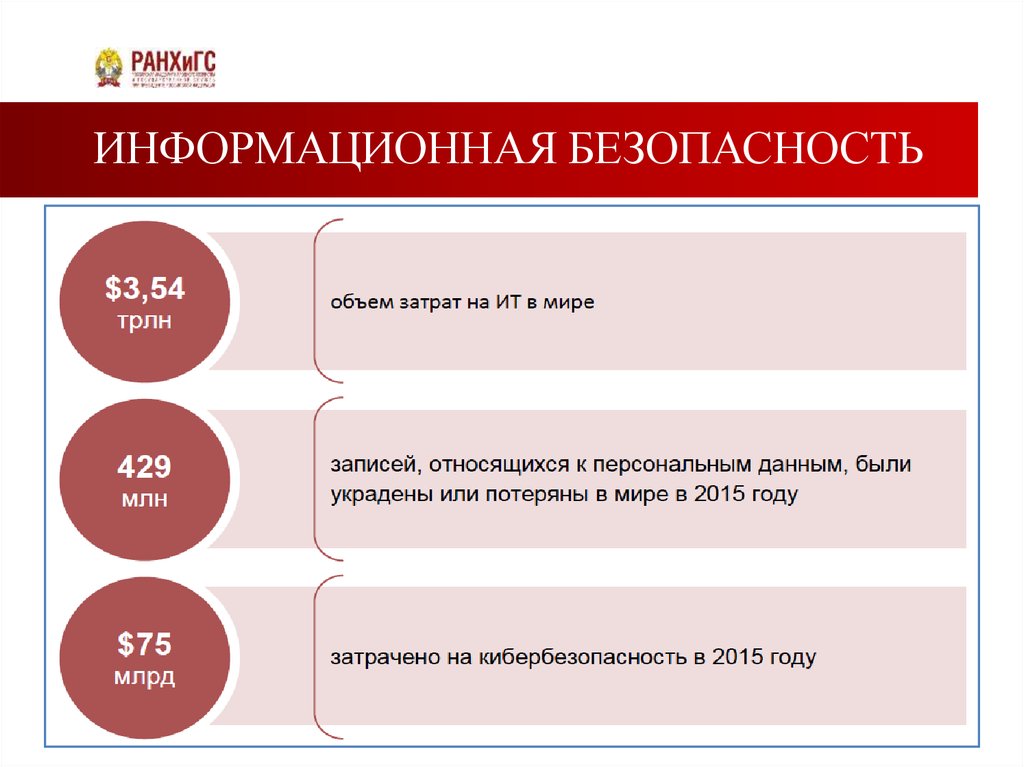

Почему важно обеспечить кибербезопасность?

В современном мире, каждая из организаций будь это правительственные структуры, финансовые, коммерческие, медицинские и другие — собирают, обрабатывают и хранят огромные объемы личных данных людей, пользователей, клиентов, сотрудников. В основном вся эта информация является конфиденциальной и ее утечка, потеря, хищение может иметь негативные последствия, как для человека, в целом, так и для организации.

В том числе, под кибератакой могут оказаться организации обеспечивающие инфраструктуру города, страны и общества, как такового. К ним относятся: электроснабжение, водоснабжение, теплоснабжение, транспортные структуры и т.д

В той или иной мере, каждая система взаимодействует с ЭВМ и безопасность этих и других организаций имеет крайне важное значения для полноценного функционирования и жизни общества

Как стать востребованным специалистом

Теоретически освоить эту специальность своими силами возможно, но на практике это займет чересчур много времени. К тому же присутствует почти 100% вероятность, что в процессе будут упущены какие-то важные нюансы.

Самый простой способ быстро получить нужные знания и приступить к работе:

пройти → специальные курсы по кибербезопасности

Такое обучение позволяет напрямую общаться с людьми, которые уже задействованы в сфере кибербезопасности, и с удовольствием делятся не только нужными знаниями, но и бесценным опытом. Этим курсы онлайн-университетов выгодно отличаются от обучения в классических вузах, где учиться приходится у преподавателей-теоретиков, которые к тому же часто не следят за современными тенденциями.

Напоследок расскажите, пожалуйста, чем вас привлекла профессия специалиста по кибербезопасности:

- вам интересно программирование?

- вы хотите научиться атаковать сайты?

- вам нравятся нестандартные задачи?

- вам по душе, как звучит название профессии?

Приложения: доверяй, но проверяй

Недавняя шумиха вокруг китайского приложения Meitu, которое обвинили в краже персональных данных, ещё раз напомнила о том, как важно следить за скачиваемыми на свой смартфон приложениями. Серьёзно подумайте, готовы ли вы рисковать своей безопасностью ради лайков под фотографией с новым фильтром

Кстати, шпионить за пользователями могут даже платные приложения: пока код программного обеспечения не открыт, понять, что оно делает в реальности, достаточно проблематично. Что касается данных, которые могут стать доступными из-за таких программ, то это любые действия и информация, которая есть на устройстве: телефонные разговоры, СМС или данные геолокации.

Компьютерная безопасность

Мы разобрали, что это — кибербезопасность

Важно отличать ее от схожего понятия. Компьютерная безопасность — это:

- Один из разделов информационной безопасности, характеризующий невозможность возникновения ущерба ЭВМ, компьютера, что превышает объем приемлемого для него ущерба от всех заранее выявленных и изученных источников отказов устройства при определенных условиях функционирования, на заданном временном отрезке.

- Меры безопасности, что применяются для защиты всей массы электронных вычислительных устройств (от ПК до смартфонов), а также компьютерных сетей (от частных до публичных, глобальных — Интернета). Здесь поле деятельности сисадминов более широко. Оно должно охватывать все механизмы и процессы, посредством которых информационное поле, цифровые устройства должны защищаться от несанкционированного доступа, а также изменения, уничтожения данных.

Компьютерная безопасность в наши дни становится все более и более популярной, так как современное общество уже зависимо от информационных систем.

Книги по кибербезопасности

Тема безопасности информационных технологий является актуальной, интересной, необходимой? Тогда стоит разобраться в ней подробнее, поэтому предлагаем Вашему вниманию ряд книг по кибербезопасности. К сожалению или, к большому счастью, книги на английском языке, поскольку переведенные книги уже сильно устарели.

- Practical Reverse Engineering: x86, x64, ARM, Windows Kernel, Reversing Tools, and Obfuscation (2014);

- The Practice of Network Security Monitoring: Understanding Incident Detection and Response (2013);

- Jeremy Swinfen Green. Cyber Security: An Introduction For Non-Technical Managers (2015);

- Jane LeClair,Gregory Keeley. Cybersecurity in Our Digital Lives (2015);

- Hacking: The Art of Exploitation, 2nd Edition by Erickson (2008);

- Henry Dalziel. Introduction to US Cybersecurity Careers (2015);

- Myriam Dunn Cavelty. Cybersecurity in Switzerland (2014);

- The Art of Computer Virus Research and Defense (2005);

- Reversing: Secrets of Reverse Engineering (2005);

- James Graham. Cyber Security Essentials (2010);

- Threat Modeling: Designing for Security (2014);

- Android Hacker’s Handbook (2014);

- iOS Hacker’s Handbook (2012);

Как видите по году выпуска, книги выпущены достаточно давно. Даже два года для кибербезопасности — это весьма длительный период времени. Однако, в них есть информация, которая по-прежнему является актуальной и будет такой еще десятки лет. А есть информация, которая будет полезна для общего развития и понимания происхождения тех или иных вещей.

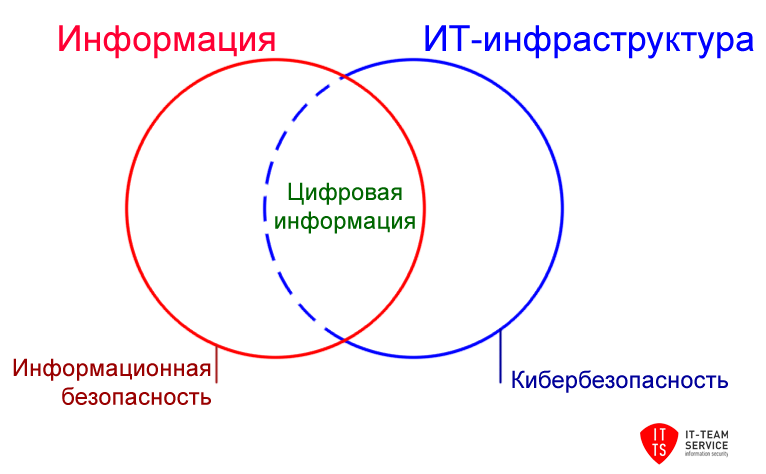

Что это?

Кибербезопасность — это не самостоятельный раздел. Является одной из составляющих информационной безопасности. В ее рамках выделяется следующее:

- Изучение процессов формирования, эволюции и функционирования различных киберобъектов — для выявления возможных источников киберопасности, образующихся при этом.

- Характеристика типов киберопасности, их классификация.

- Разработка нормативных актов, призванных защитить киберобъекты от уже найденных и изученных источников киберопасности.

Что еще скрывается под понятием? Практическое применение. Кибербезопасность — это использование ряда мер, обеспечивающих конфиденциальность, целостность, но в то же время и доступность информации. Это прерогатива сисадмина, который должен обеспечить защиту активов, включая данные локальной компьютерной сети, серверов. Под защитой тут будет также персонал и само здание.

Обучение кибербезопасности

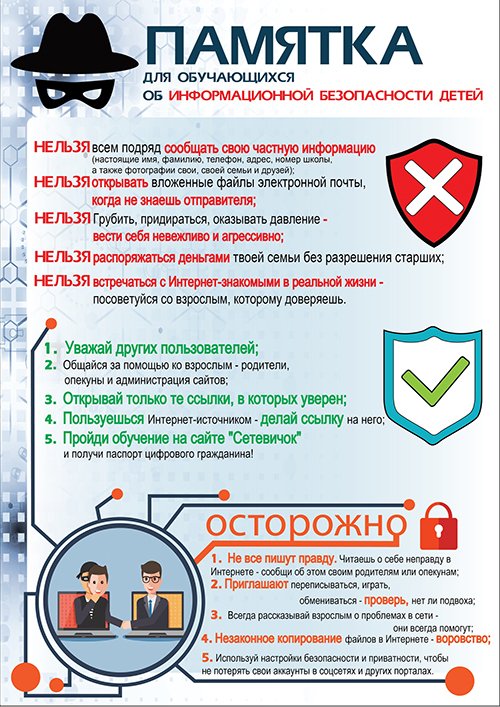

Так как личные данные практически любого из нас доверены информационным системам, социальным сетям, мобильным приложениям, цифровым устройствам, знать основы кибербезопасности необходимо каждому.

Что касается развитых европейских стран (к примеру, Великобритании), то сегодня обучение такого типа там проводится уже со школьной скамьи. В частности, юным гражданам преподают навыки, которые в будущем помогут защитить их организацию от сетевых хакерских атак. Это как онлайн-уроки, так и внеклассные занятия. Также предполагается обсуждать с учениками актуальные проблемы кибербезопасности, самостоятельно искать пути их решения.

В нашей стране пока подобных инициатив нет. Однако стоит надеяться, что российские граждане, одинаково со всем миром вовлеченные в виртуальную реальность, в скором времени начнут беспокоиться о сохранности собственных данных, и в нашей стране тоже станут актуальными курсы по кибербезопасности.

Мы разобрали весьма важное понятие для современного мира. Кибербезопасность — эта важная область безопасности каждого из нас

Вопросы и проблемы кибербезопасности

Технических устройств (компьютеров, смартфонов, планшетов и других) становится больше, чем людей, в связи с этим — сегодня крайне необходимо и важно обеспечить эффективные меры защиты информационных технологий. Кибербезопасность, как и любая другая безопасность требует скоординированных действий всей информационной системы

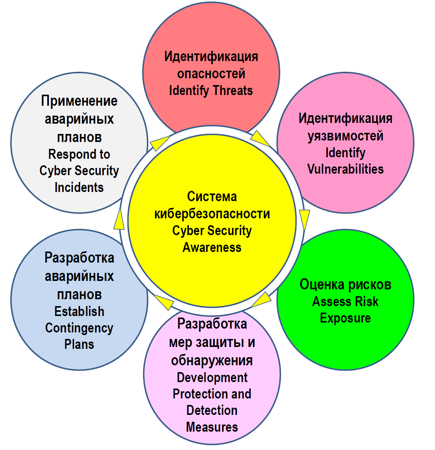

Проблемы и вопросы, которые включает в себя кибербезопасность:

Кибербезопасность, как и любая другая безопасность требует скоординированных действий всей информационной системы. Проблемы и вопросы, которые включает в себя кибербезопасность:

- информационная безопасность (сохранение целостности, доступности, конфиденциальности данных);

- безопасность программ и приложений;

- тестирование на проникновение;

- сетевая безопасность;

- управления рисками организации;

- мобильная безопасность;

- система контроля и управления доступом (идентификация, аутентификация, авторизация и т.д.);

- аварийное восстановление;

- обучения пользователей, сотрудников и персонала.

Однако, основная проблема заключается в том, что время идет. Технология, характер, и принципы кибератак они меняются и совершенствуются. В связи с этим, традиционный подход, где акцент делается на защите наиболее важных ресурсов от уже известных угроз, упуская при этом менее важные компоненты — не является эффективным и более того несет в себе большие риски для безопасности, в целом. Соответственно, просто написать технический документ о рисках для конкретной информационной системы — не является эффективным, поэтому для контроля и повышения уровня защищенности, требуется постоянный мониторинг, анализ и обновления системы кибербезопасности.

По данным Forbes, глобальный рынок кибербезопасности достиг $ 75 млрд. в 2015 году. В 2016, 2017 и нынешнем — 2018 году, он продолжает набирать обороты и, как ожидается, достигнет более $170 млрд. в 2020 году. Этот стремительный и быстрый рост рынка обусловлен множеством технологических инноваций и тенденций, в том числе и постоянно меняющимися требованиями к безопасности.

Какими знаниями и навыками должен обладать специалист по кибербезопасности

- Уметь программировать.

- Читать код, выявляя скрытые источники вторжения извне.

- Понимать устройство популярного компьютерного «железа».

- Обладать аналитическими навыками, заранее просчитывая последствия вносимых в код изменений.

- Оперативно оценивать угрозы и выявлять их источники.

- Уметь работать с большими объемами данных.

- Понимать принципы осуществления различных кибератак, и знать, как от них защищаться.

- Знать, как происходит веб-верстка.

- Быть знакомыми с базами данных, в частности, с SQL.

Как вы видите, знать нужно много. Но бояться этого не следует, т. к. достаточно пройти хорошие курсы, чтобы получить все необходимые основы и устроиться на интересную и престижную работу в сфере кибербезопасности.

Общественные сети

Широкая публичная Wi-Fi-сеть помогает жителям больших городов снижать расходы на мобильный интернет. Сейчас редко встретишь место без значка Free Wi-Fi. Общественный транспорт, парки, магазины, кафе, салоны красоты и другие городские пространства давно обеспечивают своих посетителей бесплатным интернетом. Но даже в любимом проверенном месте можно нарваться на хакера.

Профилактические меры:

- Следите за названием Wi-Fi-точки: имя авторизованной сети обычно описывает место, в котором вы находитесь, например MT_FREE в московском транспорте. Кроме того, официальная сеть всегда требует авторизации через браузер или одноразовый СМС-код.

- Отключите автоматическое подключение к сети на телефоне и ноутбуке — так вы снизите риск поймать поддельную точку доступа.

- Если вы любите работать из кафе или часто бываете в командировках, переводите деньги в интернет-банке, то используйте VPN-соединение (частная виртуальная сеть). Благодаря ему весь ваш трафик проходит через сеть как бы в плаще-невидимке, расшифровать его очень сложно. Стоимость подписки на такой сервис обычно не превышает 300 рублей в месяц, бывают и бесплатные предложения, например у HotSpot Shield или ProXPN.

- Используйте протокол безопасного соединения HTTPS. Многие сайты типа Facebook, «Википедии», Google, eBay поддерживают его автоматически (присмотритесь: в адресной строке название такого сайта подсвечено зелёным цветом, а рядом стоит значок замка). Для браузеров Chrome, Opera и FireFox можно скачать специальное расширение HTTPS Everywhere.

HTTPS Everywhere

Разработчик:

www.eff.org

Цена:

0HTTPS Everywhere от EFF Technologists

Разработчик:

РазработчикЦена:

Бесплатно

Основополагающие термины

Дадим также вариации трактовки понятия «кибербезопасность»:

- ISO/IEK 27032 2012: так называются условия защищенности от политических, физических, духовных, эмоциональных, образовательных, профессиональных, психологических и иных видов воздействий, а также аварийных последствий, ошибок, несчастных случаев, повреждений, вреда и иных событий, происходящих в киберпространстве, что признаются нежелательными.

- «Концепция стратегии кибербезопасности в РФ»: это та совокупность условий, при которой все объекты киберпространства защищены от максимально возможного количества угроз, а также воздействий с нежелательными последствиями.

Перекликающиеся понятия:

- Киберпространство — пространство, где функционируют и взаимодействуют киберобъекты.

- Кибербезопасность объекта — свойство последнего, характеризующее его возможность не быть причиной образования ущерба для киберпространства.

- Киберзащищенность объекта — свойство последнего, характеризующее его возможность предотвращать образование ущерба от хакерских кибератак или уменьшать величину такого поражения.

Курс «Специалист по информационной безопасности» от Нетологии

| Длительность | 8 месяцев |

| Уровень | С нуля |

| Для кого подходит | Новичкам в программировании + системным администраторам |

| Формат | Вебинары + видеолекции + практические задания с проверкой |

| Итоги | Диплом о профессиональной переподготовке + портфолио |

| Цена | ● полная – 109 900 рублей; ● УСПЕЙ НА СКИДКУ! – всего за 79 900 рублей; ● есть рассрочка от 6 659 рублей в месяц; ● гарантия возврата денег в течение 30 дней, если не понравится формат обучения или манера преподавания. |

| Ссылка на курс |

Программа курса включает в себя следующие блоки:

- основы информационной безопасности;

- сети передачи данных и безопасность;

- операционные системы и программирование;

- современная разработка программного обеспечения;

- организация безопасности;

- современная киберпреступность и методы противодействия;

- проактивный поиск угроз.

Преподаватели:

Программа обучения проводится совместно с компанией Group-IB, одним из лидеров по расследованию и предотвращению киберпреступлений.

После окончания курса вы сможете:

- проводить аудит информационных систем в области информационной безопасности;

- разбираться в типах атак на информационные системы и используемых механизмах (в том числе инструментах);

- понимать криптографические и некриптографические методы защиты информации, влияние человеческого фактора;

- работать в Kubernetes на продвинутом уровне, разворачивать кластер Kubernetes, работать с конфигурацией и сетевой безопасностью;

- понимать международное законодательство, отраслевые стандарты (PCI-DSS, OWASP и т. д.);

- работать с операционными системами.

Мои впечатления: Уже очень давно люди задумались о том, насколько же важна безопасность в сети. С этим поспорить просто невозможно. Однако специалистов в области кибербезопасности на рынке не хватает, даже несмотря на уровень зарплат (а он высок). Всего за 8 месяцев обучения вы сможете в полной мере освоить перспективную профессию и получить достаточное количества опыта и практики для успешного, а главное быстрого трудоустройства после окончания обучения. Рекомендуем, одним словом!

Получить скидку →

Выводы о профессии специалиста по кибербезопасности:

Чтобы стать специалистом по информационной безопасности, можно пойти разными путями. Один из них — обучение в вузе. Специализации бывают разные: «Комплексная защита объектов информатизации», «Безопасность информационных технологий в правоохранительной сфере», «Факультет комплексной безопасности» и т. д.

Институты дают отличную теоретическую подготовку, но в таком обучении есть некоторые недостатки. Прежде всего, это лишние предметы, которые на практике не пригодятся будущему специалисту. Они только отнимают лишнее время. Плюс финансовая сторона вопроса. Стоимость обучения в вузе значительно выше, чем курсов. Вопрос с трудоустройством и практикой тоже студенту нужно решать самостоятельно.

Онлайн-курсы же включают в себя только необходимую информацию, а обучение проходит в комфортном режиме. Почти все платформы помогают своим слушателям с трудоустройством. Приятный бонус курсов по сравнению с программами в университетах — это портфолио. Все выпускники курсов уже по завершении обучения имеют отличную практическую базу, которая формируется в результате выполнения домашних заданий и практики под руководством преподавателя.